Специалисты Match Systems провели расследование дела, в котором жертва в результате «dust attack» (пылевой атаки) непреднамеренно отправила 50 тысяч токенов USDT на криптовалютный адрес мошенника. Более подробную информацию о «пылевых атаках» можно найти в статье по ссылке.

По обращению потерпевшего, прежде всего, были проведены оперативные мероприятия по маркировке адреса злоумышленника как «stolen funds» (украденные средства) во всех основных блокчейн-анализаторах, а также направлено срочное уведомление о принадлежности адреса злоумышленника к незаконной деятельности на все крупнейшие криптовалютные биржи. Эти меры повышают шанс на временную блокировку украденных средств при их отправке на биржи. Кроме того, адрес злоумышленника, на который были отправлены средства жертвы, был поставлен на специальный мониторинг Match Systems.

Через несколько дней после кражи злоумышленник начал перемещать украденные средства с адреса, который ранее получил 100% маркировку «stolen funds» в результате оперативных действий Match Systems.

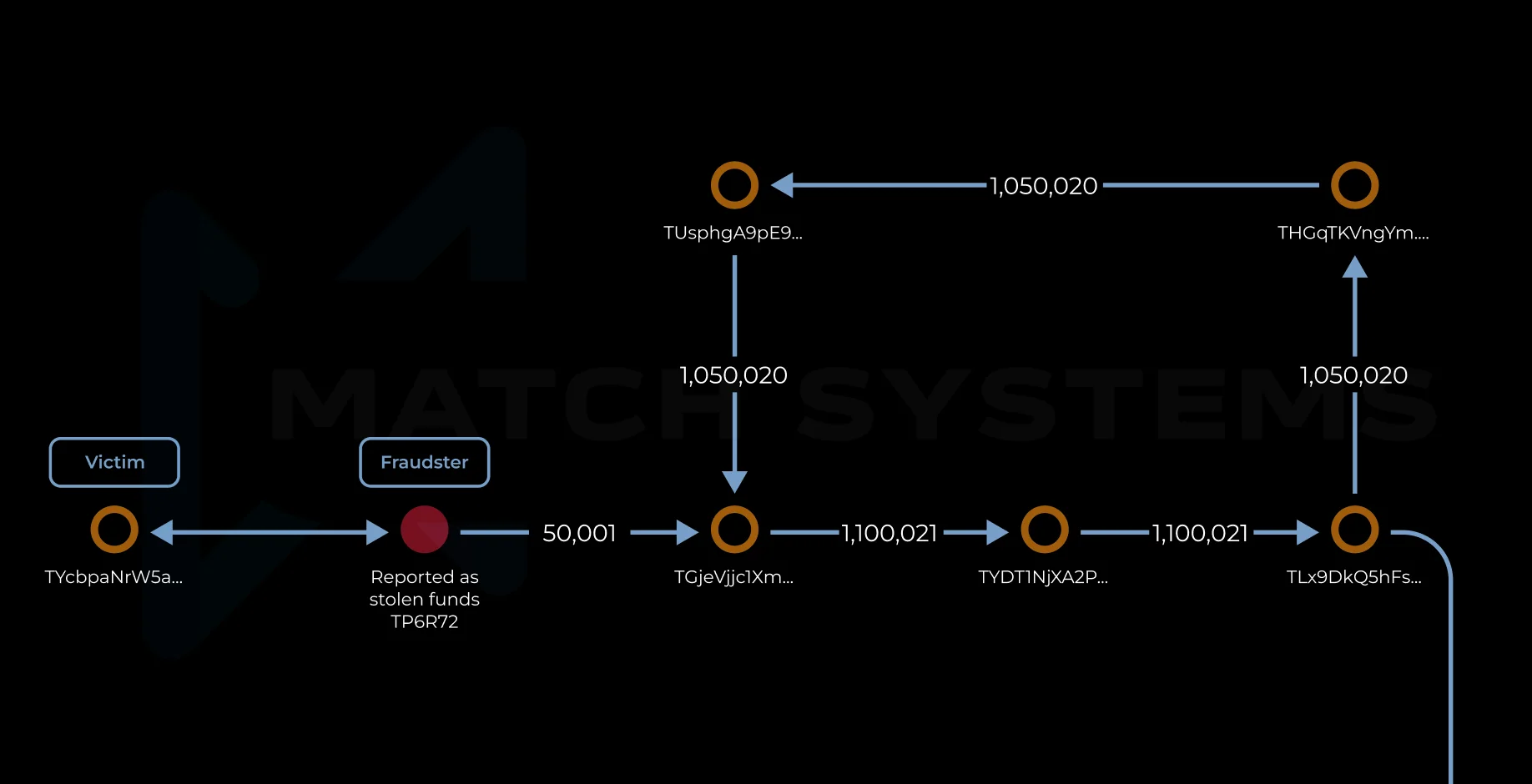

Общая схема движения украденных средств представлена на визуализации.

Разберем все по порядку.

1. С первичного адреса злоумышленник отправил украденные 50 тысяч USDT на следующий адрес, с которого началось круговое движение украденных средств на 5 новых адресов злоумышленника. Таким образом, злоумышленник последовательно перемещал украденные средства между 5 адресами по кругу более 20 раз. После этого украденные средства вышли за пределы этого круга, отправившись на следующий новый адрес.

Вышеуказанные действия не позволили злоумышленнику «отмыть» украденные средства. Состав средств, полученных на адрес после выхода из «круга», на 100% состоит из «stolen funds».

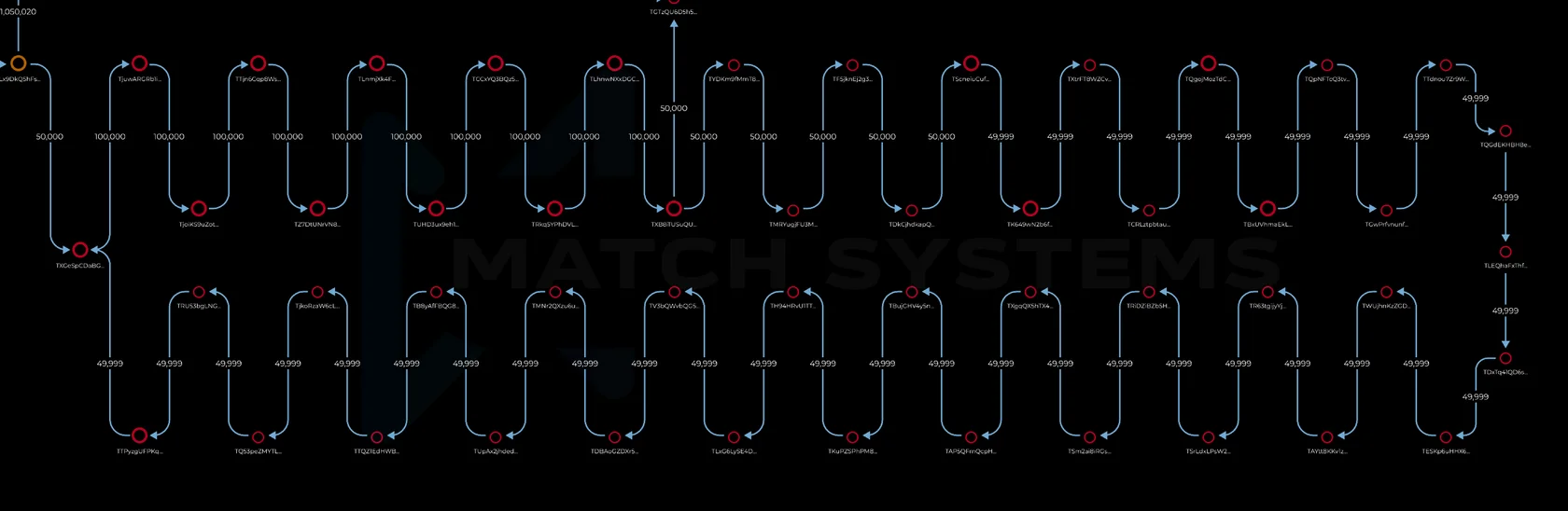

2. После выхода из «круга» злоумышленник отправил украденные 50 тысяч USDT в длинную закрытую цепочку транзакций, состоящую из 50 новых адресов. На втором круге злоумышленник перевел средства на следующий этап.

Вышеуказанные действия также не позволили злоумышленнику «отмыть» украденные средства. Состав средств, полученных на адрес после выхода из длинной цепочки транзакций, на 100% состоит из «stolen funds».

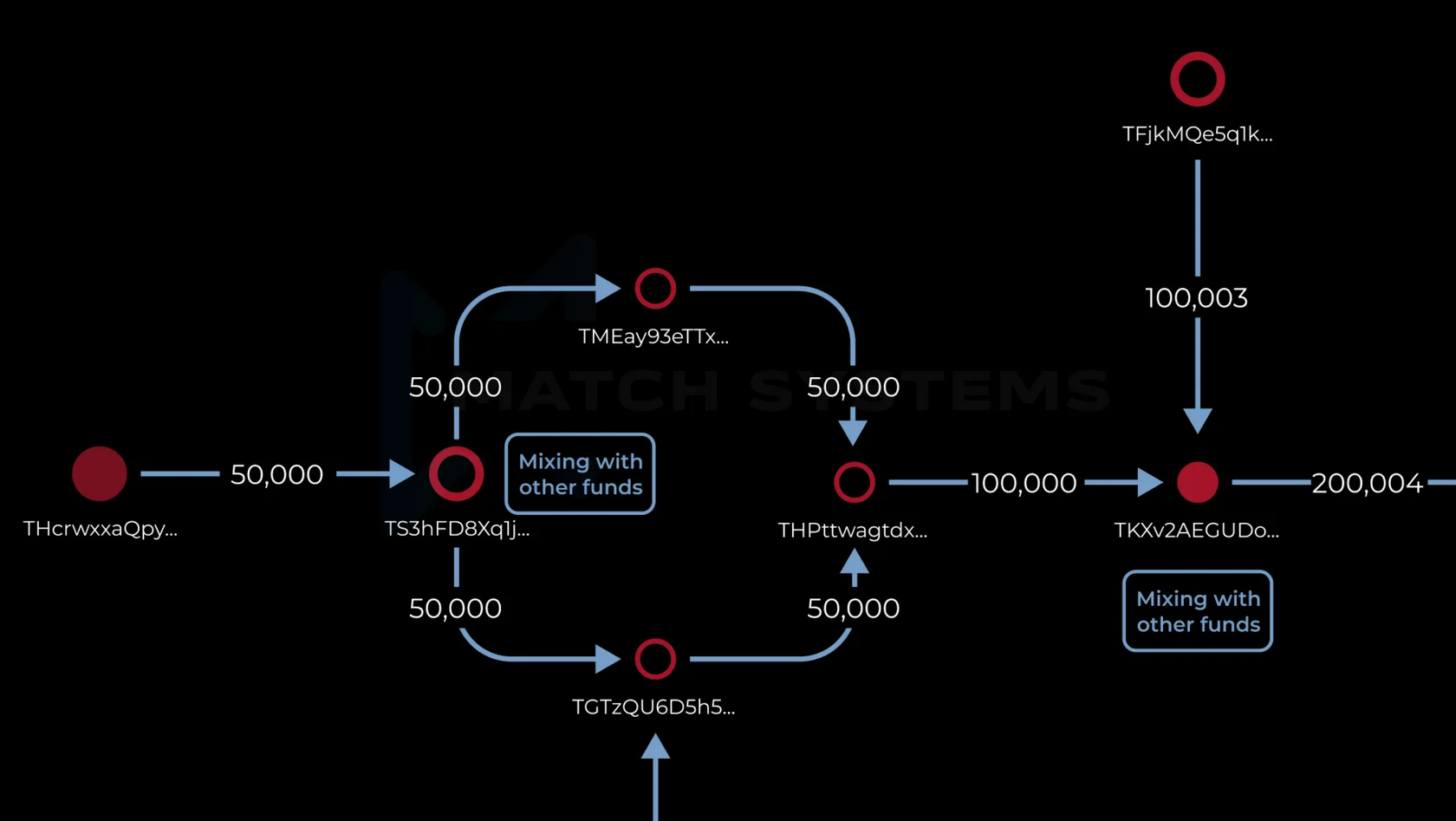

3. После выхода из длинной цепочки транзакций злоумышленник смешал украденные 50 тысяч USDT с другими 50 тысячами USDT на одном новом адресе. После этого он отправил их отдельно по 50 тысяч USDT на 2 новых адреса и снова смешал их. Затем злоумышленник смешал 100 тысяч USDT с другими 100 тысячами USDT на одном новом адресе (получив 200 тысяч USDT на одном адресе).

Вышеуказанные действия позволили злоумышленнику частично «отмыть» украденные средства путем слияния с другими средствами, которые не были помечены как «stolen funds». Состав средств, полученных на адрес после выхода из этой цепочки транзакций, составляет 25% «stolen funds».

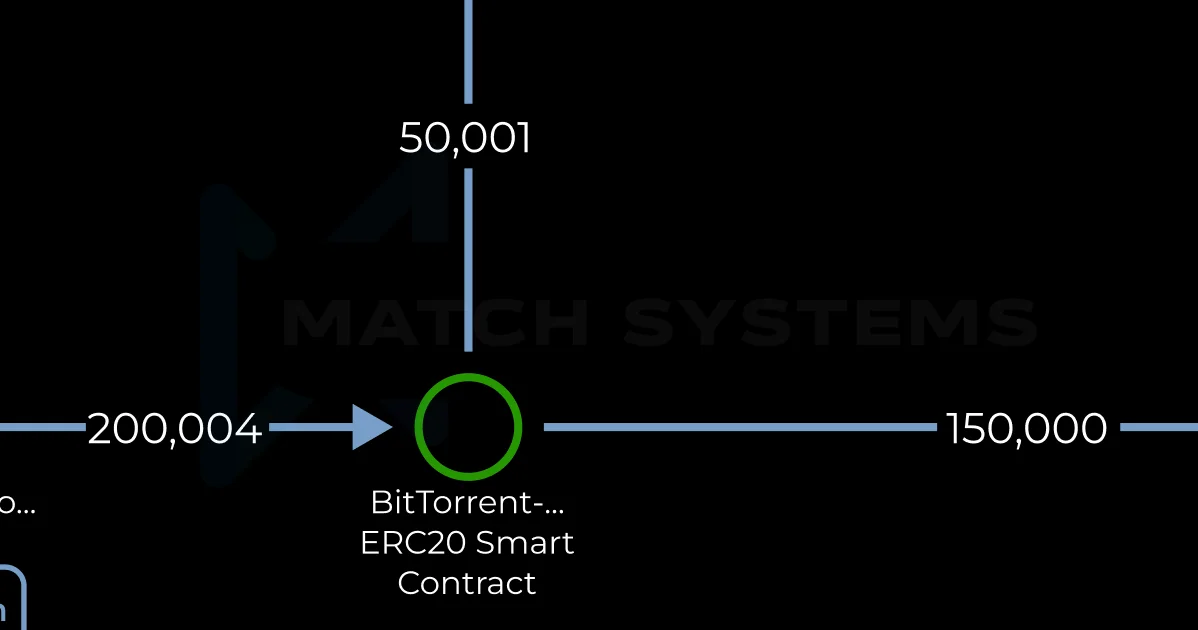

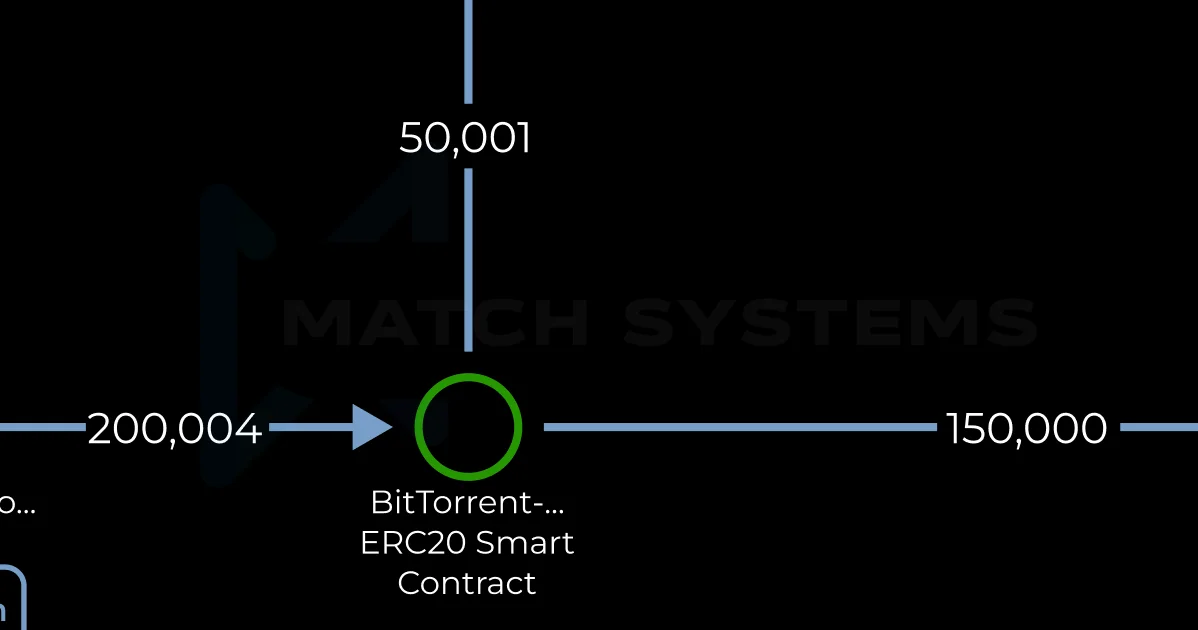

4. После слияния полученные 200 тысяч USDT были отправлены в блокчейн BitTorrent с использованием смарт-контракта «BitTorrent-Chain ERC20 Smart Contract», где средства были снова разделены на первоначальные 50 тысяч USDT и добавлены для смешивания 150 тысяч USDT, и переведены обратно в блокчейн Tron на 2 новых адреса.

Вышеуказанные действия позволили злоумышленнику полностью «отмыть» украденные средства, пропустив их через другой блокчейн (эта техника часто используется злоумышленниками для быстрого сокрытия следов преступления). Состав средств, полученных на адрес после выхода из блокчейна BitTorrent, составляет 0% «stolen funds».

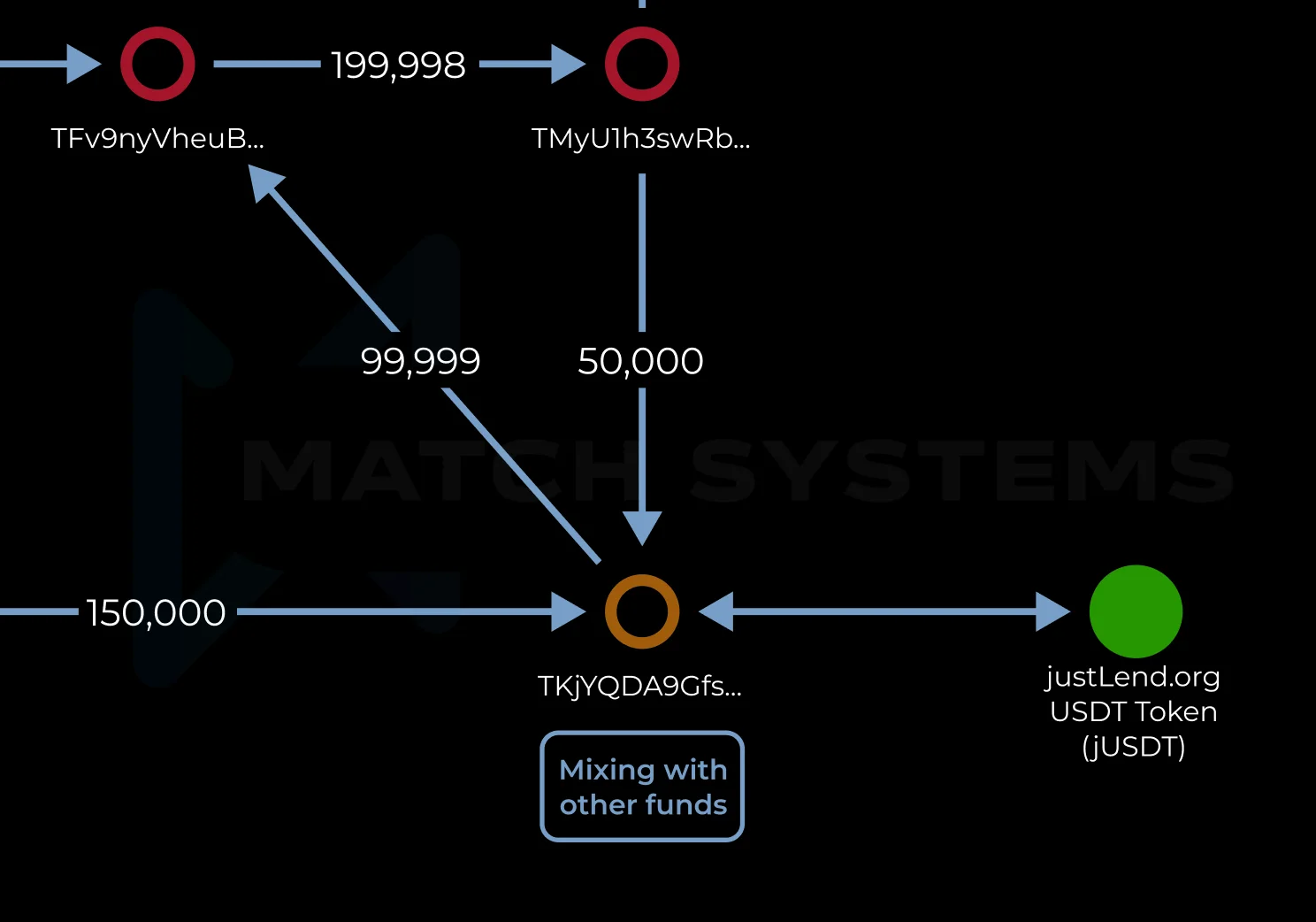

5. После завершения кроссчейн-перевода (после выхода из BitTorrent Bridge обратно в блокчейн Tron) злоумышленник отправил украденные 50 тысяч USDT в 1 круг, состоящий из 5 новых адресов, после чего смешал их с другими 100 тысячами USDT внутри круга и вывел 50 тысяч USDT из круга на новый адрес отдельно.

6. После выхода из следующего круга переводов украденные 50 тысяч USDT были отправлены на конечный адрес, где средства снова были смешаны с другими 150 тысячами USDT, которые ранее покинули блокчейн BitTorrent (об этом упоминалось в пункте 4). Затем средства в размере 200 тысяч USDT были отправлены в лендинговый криптовалютный сервис «JustLend.org».

В результате украденные средства остались «чистыми». Состав средств, полученных на адрес после выхода из этой цепочки транзакций, составляет 0% «stolen funds».

В данной статье на реальном примере были рассмотрены различные методы, используемые злоумышленниками при «отмывании» и выводе украденных средств. Данный список не является исчерпывающим, так как существуют и другие методы, включающие использование криптовалютных миксеров, своп-сервисов, проведение средств через криптовалютные биржи или обменные сервисы с низким уровнем AML-контроля и другие. Данная информация предоставлена исключительно в ознакомительных целях и не должна использоваться в противоправных целях. Автор статьи не несет ответственности за дальнейшее использование и применение предоставленной информации.