Более 1500 биткоинов (более 100 миллионов долларов США по текущему курсу), которые хранились в тайниках хакеров более 7 месяцев, начали приходить в движение. Украденные средства, связанные с крупнейшими взломами последних лет и ранее приписанные расследованием ФБР деятельности Lazarus Group (пресс-релиз ФБР), начали отмываться.

Вот список этих адресов:

3LU8wRu4ZnXP4UM8Yo6kkTiGHM9BubgyiG

39idqitN9tYNmq3wYanwg3MitFB5TZCjWu

3AAUBbKJorvNhEUFhKnep9YTwmZECxE4Nk

3PjNaSeP8GzLjGeu51JR19Q2Lu8W2Te9oc

3NbdrezMzAVVfXv5MTQJn4hWqKhYCTCJoB

34VXKa5upLWVYMXmgid6bFM4BaQXHxSUoL

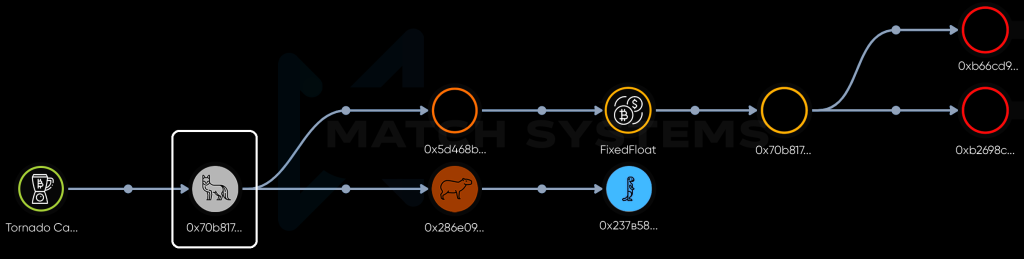

Наша команда аналитиков, расследующая этот инцидент, установила, что на сегодняшний день хакерам уже удалось отмыть более 44 BTC (более 3 миллионов долларов по текущему курсу) через криптовалютные биржи HTX, CoinEx и FixedFloat.

Несмотря на наличие санкционных меток, хакерам почти беспрепятственно удается отмывать украденные средства через криптовалютные биржи, соблюдающие политику AML. Это во многом возможно благодаря тому, что хакеры используют специальные схемы отмывания, позволяющие вводить в заблуждение AML-системы бирж, которые не всегда успевают за маркировкой и узнают о приеме украденных средств уже после того, как хакеры выводят их с бирж.

Match Systems призывает криптовалютные биржи и все криптосообщество обратить внимание на вышеуказанные адреса хакеров, чтобы не позволить злоумышленникам реализовать свои планы.

Хакер:

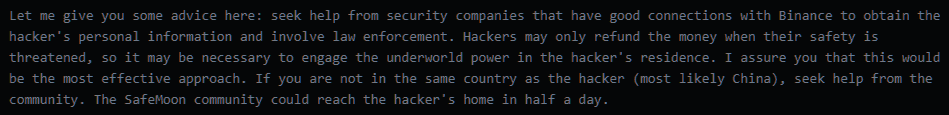

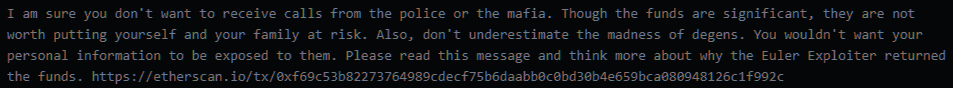

Команда Safemoon:

Хакер:

Команда Safemoon:

Команда Safemoon:

Команда Safemoon:

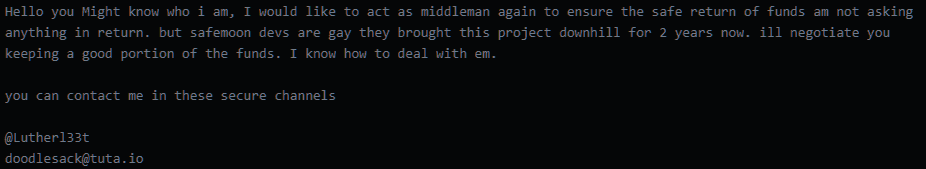

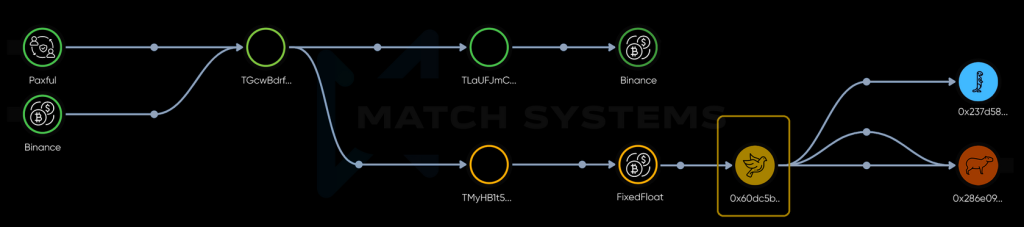

0x60dc5bb048310224b8732d732f4a32d16690e470 – использовался неизвестной третьей стороной, лицом, которое знает хакера и команду Safemoon и желает выступить посредником в инциденте, отправляя сообщения хакеру

0x70b8172e628992007453aa4fe27048b59957e0ef – использовался неизвестной третьей стороной для отправки сообщений команде Safemoon и хакеру

Хронология ключевых событий

Хронология инцидента (UTC) «как есть»

Наш «Зоопарк»

Интересующие объекты согласно вышеизложенному:

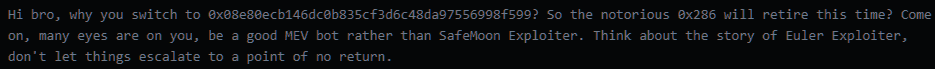

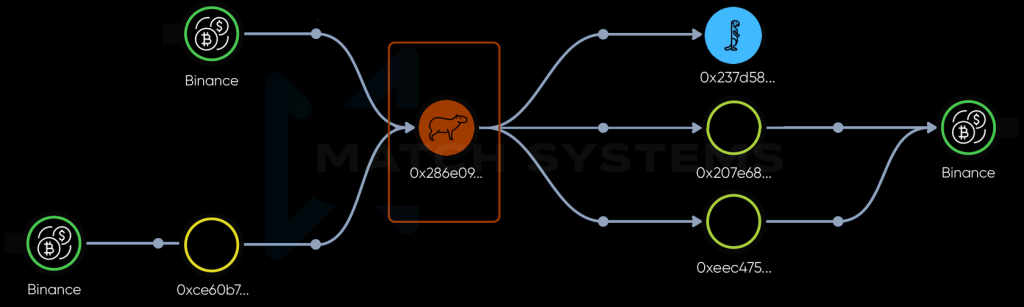

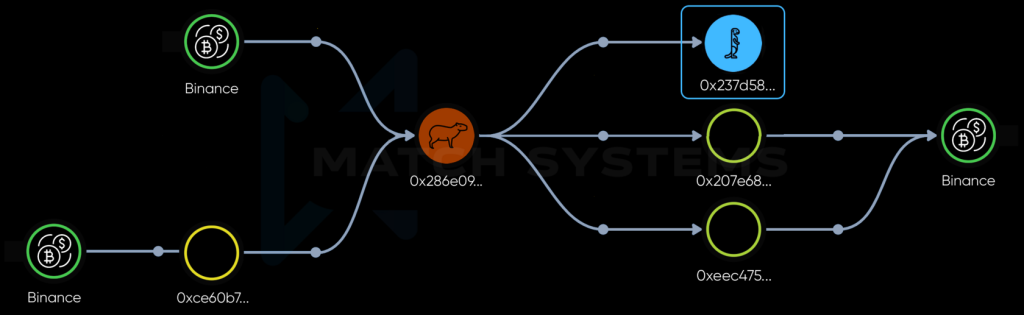

0x286e09932b8d096cba3423d12965042736b8f850 – адрес первоначального вывода активов из смарт-контракта. Также использовался хакером для отправки сообщений команде проекта Safemoon (мы назовем его “Рыжая капибара“)

x237d58596f72c752a6565858589348d0fce622ed – адрес, на котором активы удерживаются в данный момент. (мы назовем его “Синий сурикат“) 000000000000000000000000000000

0x60dc5bb048310224b8732d732f4a32d16690e470 – адрес, с которого было получено сообщение с предложением услуг посредника для переговоров (назовем его “Желтый голубь“)

0x60dc5bb048310224b8732d732f4a32d16690e470 – адрес, с которого было получено сообщение с предложением услуг посредника для переговоров (назовем его “Желтый голубь“)

Деанонимизация зверей

0x207e689ba4fdcd8e6e3a4a40d8247d7cce1462b3, 0xeec475b4bed5822eef6ccda45c52ff54da1414f7

и инициаторах транзакций, предоставивших «газ»

0x34927071e8c58c99db192b88f58a3ef2b1b6cf998f21dc1a08be270e519ec57e

0xb730a8be2a0a2ec13aba48fcc33dae8a1d5e31383df270fee16d48b681e1c861

0x40e2969e2c88c642a332acaca8c706d3c415d8a253d45d36ca77c6b6a790d54f

0x1ee79a12b795d3554e98c4c84c482f2e2f3b6eb87e80649dfccee20f8e818382

0x24da81ed18e1d129dffdbb9ffa0c8c37edfd22b012f52d89030a45169f47a17e

TLaUFJmCwU3GazcmHKVkvNKE4EgU9qmvYH

и инициатора транзакции, предоставившего «газ»

2b081cd589254db6ed7eaf5128d2a3c762ac66bea183d4ce2a65941279984fa8

Также от Paxful в отношении других инициаторов:

656995b7d2af3941f916db96cbd1d903717ca869b877b37042bef7e2503cc4c5

036ca0e667922e741d3813666bc04bb76f8b34f3c875d72ca5f8f82ba91b9c45

b6e2ff66ee8e6f28476a6d02a5cb9c439546fee306f4ee589e1ea30ba43cc1b9

3fc3ab6748937ddd9d791c036673b7cf90f55b71cb64bddebe76b0d5b4edda0c

Некоторые технические детали взлома и реакция сообщества

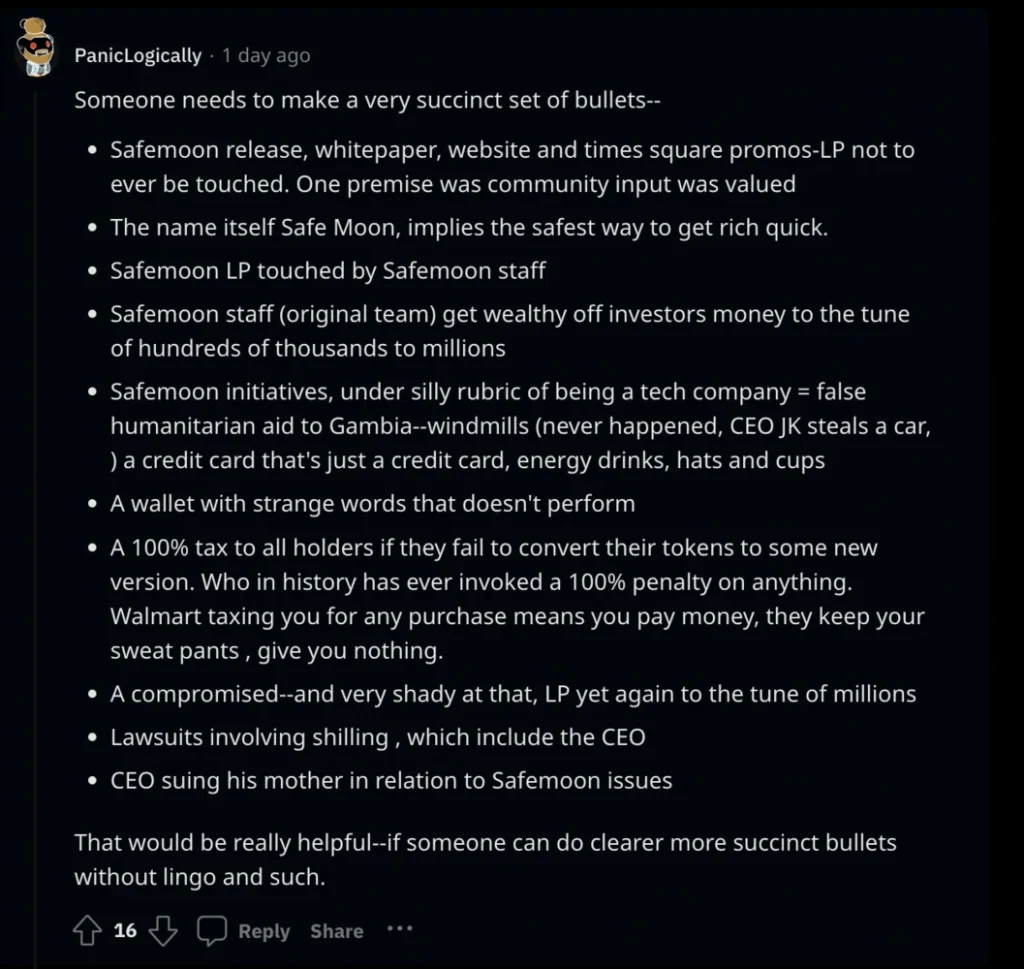

Этот баг, в свою очередь, вызвал волну возмущения и обвинений в адрес разработчиков. Сообщество отвергло идею о том, что этот баг был случайным, и обвинило разработчиков в намеренном внедрении бага в функционирующий смарт-контракт.

Больше, еще больше, и еще больше…

Помимо прочего, пользователь “https://dune.com/” под ником “@factsudeny” опубликовал адреса, которые, по его мнению, имели отношение к Safemoon, и предоставил анализ этих адресов. Кроссчейн-аналитика показывает, что эти адреса имеют совпадения в различных 0x-блокчейнах, но пока не подтверждено их отношение к Safemoon и не установлена необходимость их изучения в целом, дальнейшее исследование не представляет интереса.

Вместо заключения

Исследование выявило тесные связи между злоумышленниками и централизованными криптовалютными биржами, что, в свою очередь, позволит правоохранительным органам запрашивать соответствующие данные и идентифицировать причастных лиц при наличии беспристрастных оснований для этого. Тот факт, что разработчики внесли в смарт-контракт изменения, допускающие подобные манипуляции, заслуживает дополнительного внимания. Учитывая, что в предыдущей версии смарт-контракта таких уязвимостей не было, а после обновления взлом произошел в относительно короткий период – представляется целесообразным проведение дополнительного внутреннего аудита в отношении лиц, причастных к внесению этих изменений.

Postscriptum

Данное исследование может быть неполным, а некоторая информация может отсутствовать, так как оно проводилось нашей командой в свободное время в тренировочных целях. На момент написания статьи у нас нет никаких контрактов или соглашений о неразглашении (NDA), ограничивающих нас в сборе, анализе или распространении информации, а также в проведении углубленного расследования инцидента в случае необходимости.