Telegram давно известен своей приверженностью конфиденциальности и анонимности пользователей, что сделало его популярной платформой для самых разных сообществ. Однако эта же открытость привлекла и лиц с вредоносными намерениями. С ростом обширной экосистемы Павла Дурова, особенно с внедрением TON (The Open Network) и ее техническими достижениями, у киберпреступников появились новые возможности для эксплуатации. Возможность создания мини-приложений, к сожалению, открыла дверь для более изощренной мошеннической деятельности. По данным Match Systems, лидера в области безопасности криптовалют, эти события ускорили распространение мошеннических схем способами, которых мало кто ожидал. Злоумышленники все чаще используют открытую и децентрализованную структуру TON, что приводит к крупномасштабным кражам активов и значительному подрыву доверия пользователей внутри экосистемы. То, что когда-то рассматривалось как платформа для инноваций, теперь борется с растущей волной киберугроз. В данном анализе будут рассмотрены риски безопасности, связанные с TON, и выделены потенциальные уязвимости в его расширяющейся экосистеме.

Растущие тренды мошенничества в TON: цифры говорят сами за себя

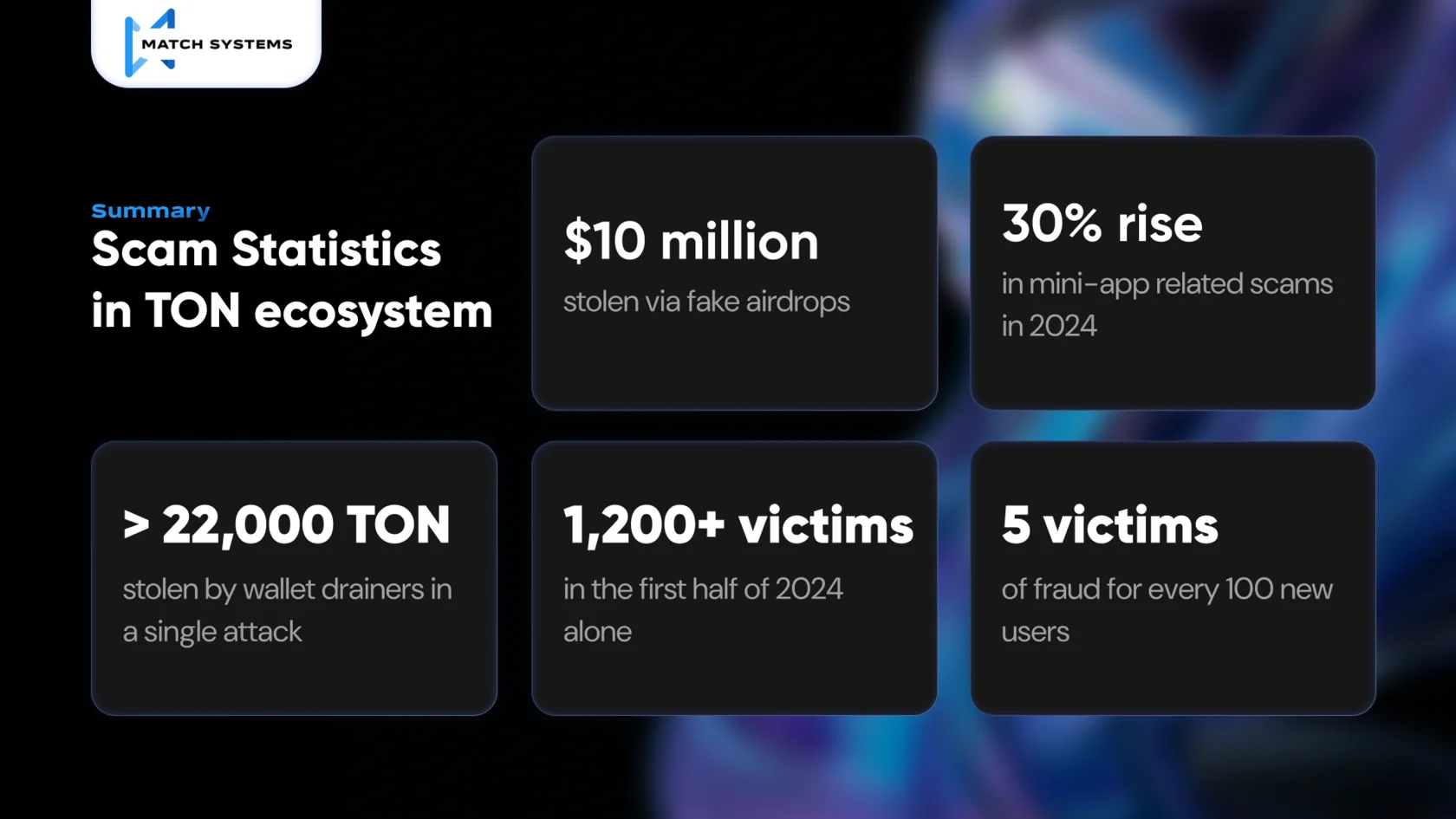

В последние годы рост преступной деятельности в блокчейне TON вызывает серьезную озабоченность. Количество зарегистрированных случаев мошенничества и незаконных операций растет в геометрической прогрессии. В 2023 году общее количество инцидентов увеличилось на 60% по сравнению с 2022 годом, что уже стало тревожным сигналом для всего криптосообщества. Однако 2024 год принес еще более шокирующие данные: только за первые шесть месяцев было зарегистрировано более 1200 случаев мошенничества, что на 45% выше, чем за тот же период прошлого года.

Особую тревогу вызывают ежемесячные данные. Например, в марте 2024 года количество преступлений в TON увеличилось на 25% по сравнению с февралем, а в июне был зафиксирован рост на 30%, связанный с растущей популярностью мини-приложений на платформе. По оценкам аналитиков, к концу 2024 года сумма средств, украденных через мошеннические схемы в TON, может превысить $100 миллионов, установив новый рекорд для экосистемы.

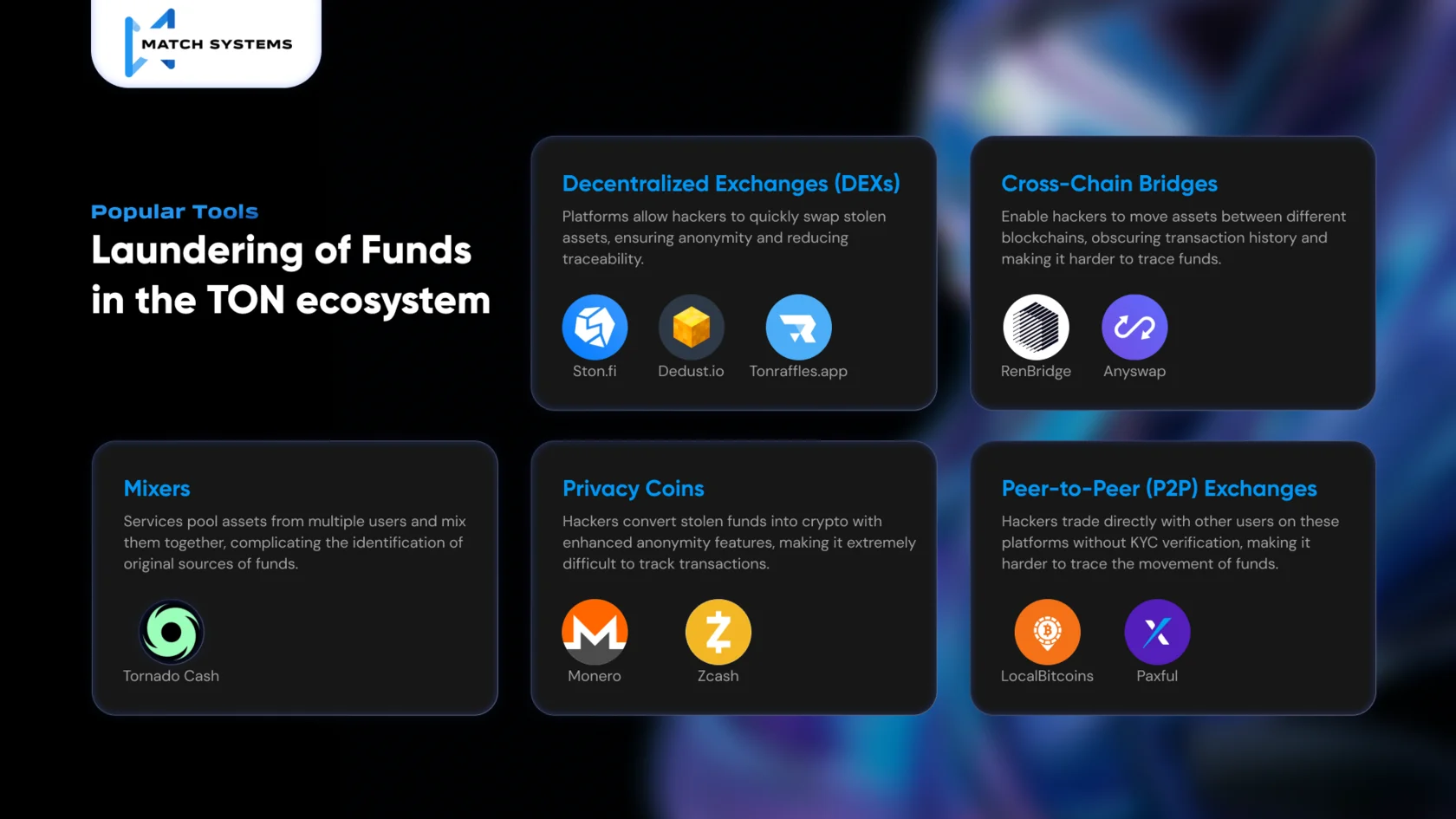

Одним из наиболее распространенных видов мошенничества остаются фейковые аирдропы и фишинговые сайты, которые уже привели к краже более $10 миллионов с начала 2024 года. Кроме того, новые технологии отмывания денег через децентрализованные биржи и миксеры позволяют преступникам почти полностью заметать следы, что усложняет расследование и возврат украденных активов. Статистика также показывает, что количество мошеннических схем в блокчейне TON растет экспоненциально: на каждые 100 новых пользователей приходится как минимум 5 жертв мошенничества. Это указывает на острую необходимость усиления мер безопасности и надзора в экосистеме, которая становится все более привлекательной для преступников.

В то время как Павел Дуров и команда разработчиков TON активно работают над повышением безопасности экосистемы, сложность заключается в стремительном росте платформы. Из-за быстрорастущей популярности развитие механизмов безопасности не успевает за расширением экосистемы. Тем не менее, скорее всего, по мере созревания экосистемы TON она со временем превратится в высокозащищенный и технически продвинутый блокчейн.

Критическая проблема заключается в том, что многие платформы блокчейн-аналитики еще не поддерживают TON, что крайне затрудняет отслеживание украденных активов внутри экосистемы. Отсутствие такой поддержки оставило значительный пробел в обнаружении мошенничества: если активы украдены внутри TON, их практически невозможно отследить, что еще больше осложняет усилия по их возврату.

Мошеннические схемы в TON: новая эра обмана

В последние годы в экосистеме TON наблюдается значительная миграция мошеннических схем из блокчейна Ethereum. Поскольку Ethereum продолжает усиливать меры безопасности, внедряя более надежную защиту кошельков и инструменты против мошенничества, злоумышленникам становится все труднее работать эффективно. В 2024 году такие платформы, как MetaMask и Coinbase, интегрировали передовые инструменты безопасности, такие как симуляция транзакций и предупреждения о подозрительных действиях, что заставило мошенников искать более уязвимые экосистемы.

В результате TON с его открытым исходным кодом и децентрализованной природой стал главной целью для этих мигрирующих скамов. Относительно молодая инфраструктура TON и отсутствие повсеместного внедрения передовых протоколов безопасности делают его привлекательным для аферистов. Уязвимости в мини-приложениях, системах кошельков и смарт-контрактах создают возможности для злоумышленников. Кроме того, тесная интеграция с Telegram, известным своими функциями конфиденциальности, еще больше подстегивает миграцию мошенничества. Как заявляют отраслевые эксперты, TON «приглашает» мошенников, предлагая менее защищенную среду по сравнению с Ethereum.

Например, дрейнеры кошельков (wallet drainers), которые когда-то атаковали Ethereum, теперь часто используются в экосистеме TON. Эти вредоносные скрипты используют более слабые меры безопасности, позволяя мошенникам опустошать кошельки пользователей. Атаки с использованием дрейнеров, которые блокировались в Ethereum благодаря усиленной защите, обретают новую жизнь в TON, где они уже привели к значительным финансовым потерям.

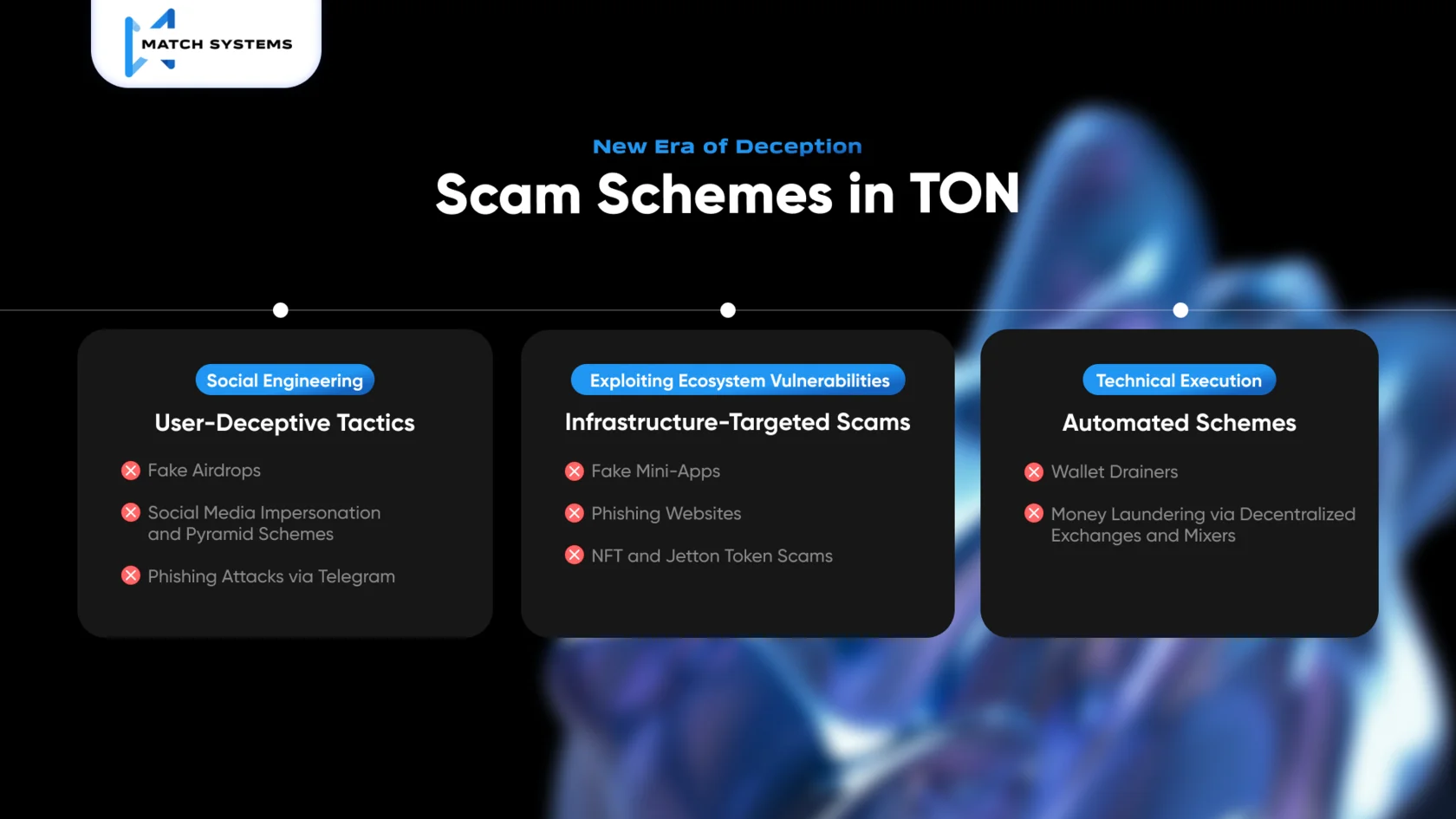

Ниже структурированы возможные варианты мошеннических схем в экосистеме TON. Такая структуризация позволяет четче понять, как мошенники манипулируют пользователями и техническими аспектами блокчейна TON для кражи активов. Каждая категория освещает различные уровни обмана и эксплуатации — от социальной манипуляции до высокотехничных автоматизированных атак.

1. Тактики обмана пользователей (Социальная инженерия)

Мошенничество в этой категории в первую очередь опирается на введение пользователей в заблуждение или обман, чтобы заставить их добровольно отдать свои активы или конфиденциальную информацию. Эти тактики сосредоточены на эксплуатации человеческой психологии, доверия и отсутствия технических знаний.

2. Скам, нацеленный на инфраструктуру (Эксплуатация уязвимостей экосистемы)

Эта категория фокусируется на мошенничестве, использующем слабые места в инфраструктуре экосистемы TON, таких как приложения, кошельки и смарт-контракты.

3. Автоматизированные схемы эксплуатации (Техническое исполнение)

Эти виды скама сочетают технические средства и обман пользователей, автоматизируя процесс кражи после взаимодействия жертвы с скомпрометированным приложением или платформой.

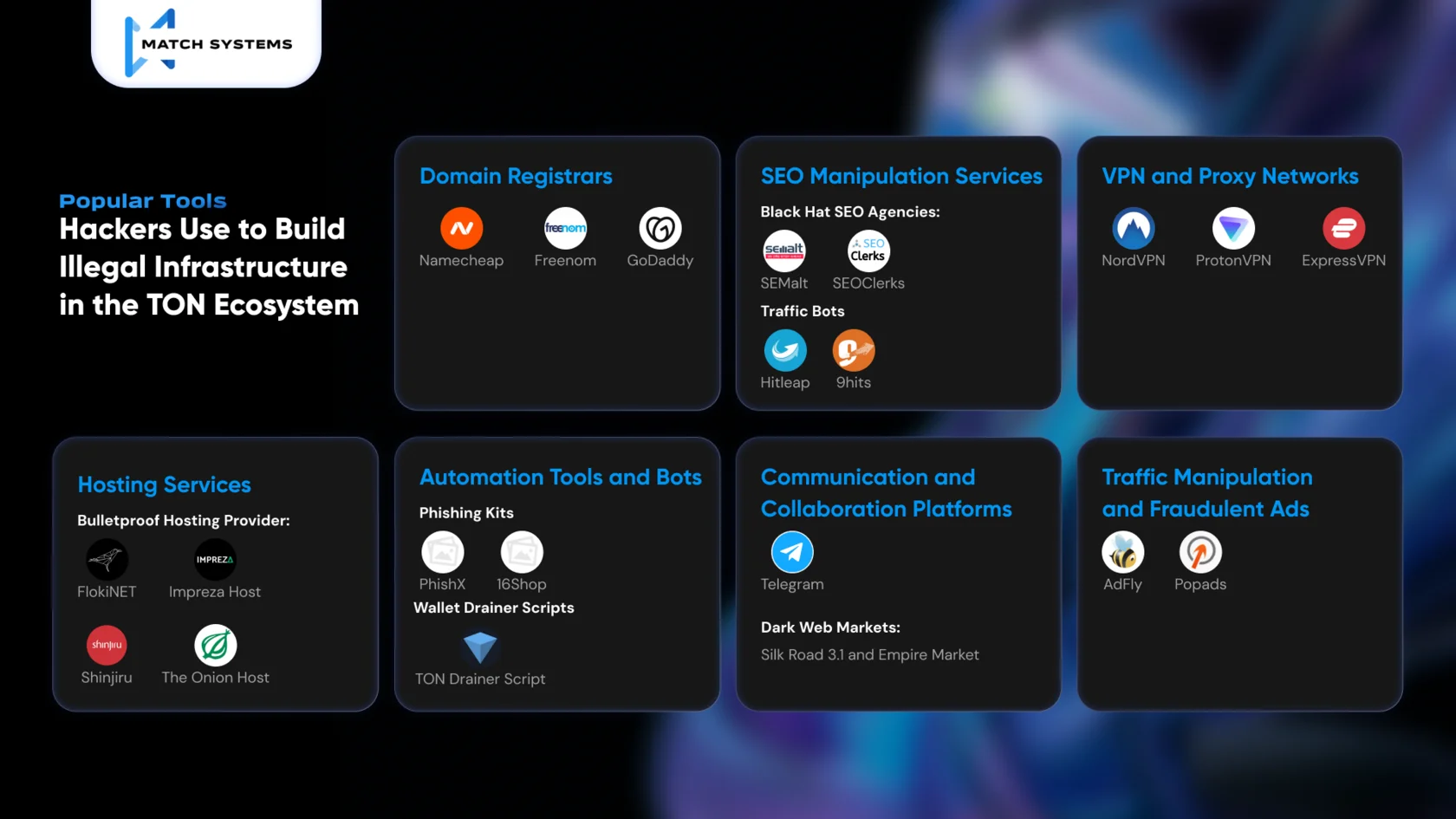

Популярные инструменты, используемые хакерами для создания инфраструктуры незаконной деятельности в экосистеме TON

В экосистеме TON хакеры используют классический набор сервисов для создания и поддержания инфраструктуры незаконной деятельности. Эти услуги охватывают несколько ключевых областей, включая регистрацию доменов, SEO-манипуляции, инструменты генерации трафика, VPN и прокси-сети. Ниже представлен детальный разбор типов обычно используемых сервисов.

1. Доменные регистраторы

Примеры используемых сервисов:

2. Сервисы SEO-манипуляций

Примеры используемых сервисов:

3. VPN и прокси-сети

Примеры используемых сервисов:

4. Хостинговые сервисы

Примеры используемых сервисов:

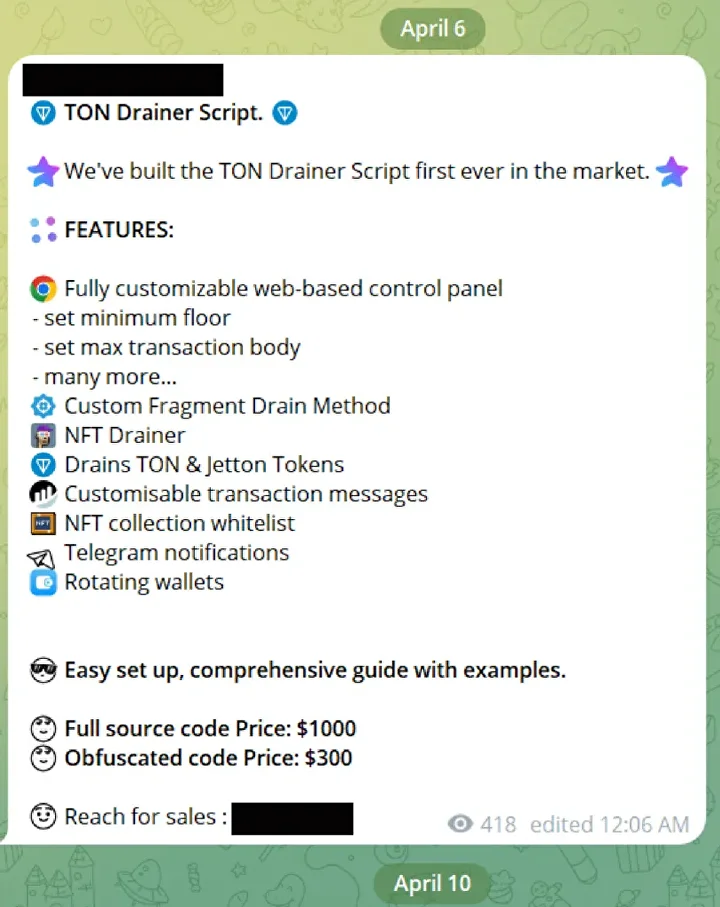

5. Инструменты автоматизации и боты

Примеры используемых сервисов:

6. Платформы для коммуникации и сотрудничества

7. Манипуляция трафиком и мошенническая реклама

Инструменты отмывания средств в экосистеме TON

Чек-лист: как не стать жертвой мошенников

Чтобы защитить себя от мошенничества в экосистеме TON, компания Match Systems подготовила для вас простой чек-лист. Следуя этим шагам, вы сможете значительно снизить риск стать жертвой обмана в TON. Эти несложные действия могут сохранить ваши деньги. Просто следуйте им, чтобы оставаться в безопасности.

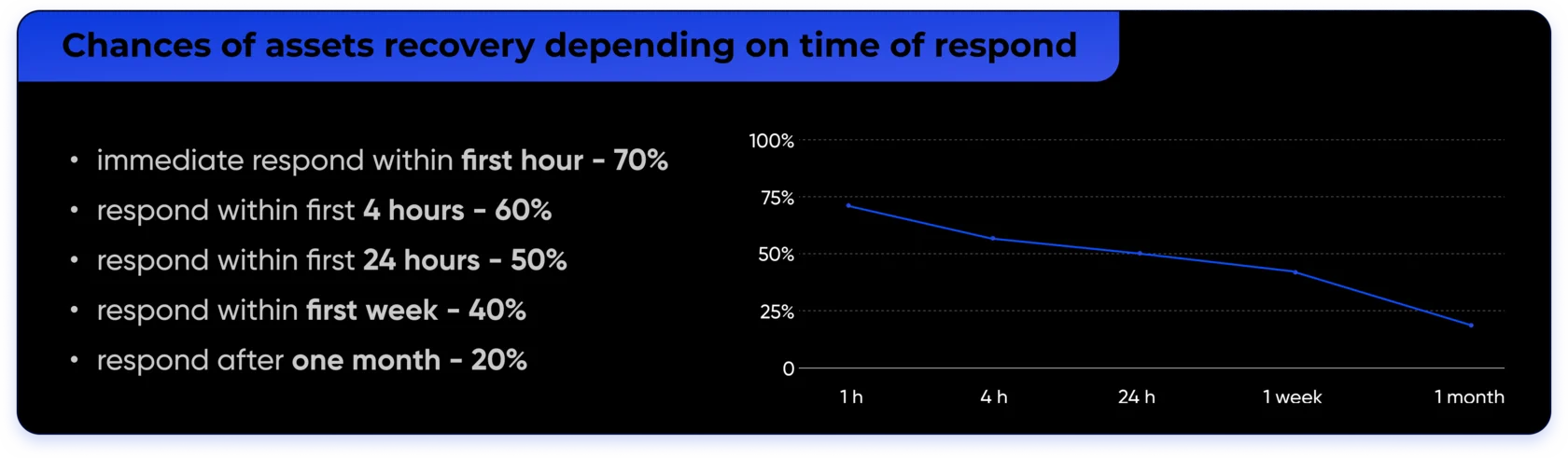

Если вы стали жертвой мошенничества в экосистеме TON, крайне важно не медлить и как можно скорее обратиться за профессиональной помощью. Опыт показывает, что чем быстрее вы свяжетесь со специалистами, тем выше ваши шансы на возврат украденных средств.

Match Systems разработала для этой цели простой инструмент — Telegram-бот Report on Crypto Incident. Всего в несколько кликов вы можете сообщить о своей ситуации. Как минимум, украденные средства будут оперативно помечены в блокчейне как похищенные, что значительно затруднит мошенникам их перемещение. Этот процесс повышает ваши шансы на возврат активов.

В качестве заключения

Match Systems также вносит вклад в укрепление безопасности растущей экосистемы TON. Интегрируя TON в свой блокчейн-анализатор, компания обеспечивает детальное отслеживание транзакций и выявление подозрительных паттернов, оказывая ценную поддержку правоохранительным органам и финансовым институтам. Кроме того, Match Systems помечает и передает сообществу адреса мошенников, помогая пользователям избегать опасных взаимодействий, а также предлагает оповещения о подозрительной активности в реальном времени. Более того, передовые AML-решения, включающие как автоматические, так и ручные проверки, дополнительно расширяют возможности сети по мониторингу и блокировке незаконных транзакций.

В совокупности эти усилия способствуют созданию более безопасной и защищенной среды для всех участников экосистемы блокчейна TON.

NB! Информация, представленная в этой статье, предназначена исключительно для информационных и ознакомительных целей; данные не должны использоваться в противоправных целях и не должны рассматриваться как побуждение к действию.