Криптовалюта заняла своё достойное место в современной финансовой системе. Продвинутые пользователи давно уже используют её при расчётах друг с другом, для оплаты сервисов, игр и покупок в интернете. Всё больше людей втягивается и в проекты, где можно зарабатывать разные токены и коины.

Но простота и удобство обращения с криптой связаны с серьёзными рисками. Люди постоянно теряют доступ к кошелькам, мошенники через обманные схемы «кидают» на крупные суммы, и растерянные от внезапно возникшей проблемы люди задают вопрос: что же теперь делать?

Вернуть самостоятельно украденную криптовалюту сегодня невозможно. Без профессиональной помощи в этом деле не обойтись: настолько продвинутыми стали схемы взлома и развода на деньги.

В этой статье рассказываем, какие способы взлома и развода существуют в криптоиндустрии, а Айс Доржинов, Co-Founder компании Match Systems, делится советами, как минимизировать потери и вернуть украденное.

Какие методы используют криптозлоумышленники?

Крупные профильные компании, которые занимаются мошенническими инцидентами и расследованиями взломов криптографических систем, обычно собирают собственную аналитику актуальных методов, используемых злоумышленниками.

Компания Match Systems провела аналитику инцидентов за 2025 год, согласно которой преступники используют несколько наиболее распространённых схем.

Криптодрайнеры

Это особый тип вредоносных программ для быстрого, автоматического проникновения в криптокошелёк с полным доступом к активам. Дрейнер — это не отдельная афера, а механизм реализации. Вам ничего не «взламывают». Вы просто под давлением подключаете кошелёк и сами подписываете разрешения. Всё остальное делает скрипт.

Дрейнеры могут маскироваться под безобидные на первый взгляд сайты и ссылки. Среди них есть несколько типов фейковых страниц.

∙ Фишинговые сайты

Под фишингом понимается мошенническая схема, в которой злоумышленники маскируются под официальные, доверенные криптовалютные сервисы или биржи. Люди, которые попадают на сайт фейкового сервиса, вводят свои учётные данные или приватные ключи — и конфиденциальная информация попадает в руки злоумышленников. Нередко ссылки на такие страницы продвигаются через рекламные баннеры, ссылки в социальных сетях или через фальшивые электронные письма.

Недавно известный ончейн-детектив ZachXBT сообщил о взломе кошелька крупного инвестора, который потерял более $55 миллионов в стейблкоине DAI. Для атаки использовался популярный фишинговый инструмент Inferno Drainer.

Механику фишинговых атак, реальные кейсы и способы защиты мы подробно разобрали в отдельном материале: Криптофишинг: полное руководство

∙ Фейковая AML-проверка

Отдельная и распространённая разновидность фишинга — схема с имитацией проверки кошелька на «чистоту» средств. Мошенники предлагают якобы проверить происхождение ваших активов — особенно часто это происходит в контексте P2P-сделок или покупки USDT «по хорошей цене». Вас направляют на фишинговый сайт, полностью копирующий интерфейс известного AML-сервиса, где предлагают подключить кошелёк «для проверки». После подключения и подписи разрешения мошенники мгновенно выводят все средства.

Важно понимать: настоящая AML-проверка никогда не требует подключения кошелька. AML-проверка — это анализ адреса, а не управление активами. Если сайт просит подключить кошелёк, а вы не планировали проводить DeFi-операцию — закройте вкладку.

∙ Вредоносное ПО

Мошенники распространяют специальное ПО, которое скрыто устанавливается на устройства и ПК пользователей — и удалённо считывает нажатия клавиш, делает снимки экрана или перехватывает данные входа в криптокошельки. Такие программы распространяются через поддельные приложения, ссылки на ненадёжные сайты или заражённые файлы.

В 2024 году китайские хакеры запустили схему с фейковыми Skype и WhatsApp со встроенным вредоносным ПО. После установки злоумышленники получали доступ к данным устройства, а при обнаружении адресов TRON или Ethereum в переписке — автоматически подменяли их на свои реквизиты.

∙ Подмена буфера обмена (Clipboard hijacker)

Самый банальный, но рабочий метод. Вредоносное ПО отслеживает буфер обмена: вы копируете адрес получателя — программа мгновенно подменяет его на адрес злоумышленника. Визуально разницу заметить сложно, поскольку первые и последние символы у мошеннического адреса нередко совпадают с оригинальным.

Как избежать: всегда сверяйте минимум первые и последние 6–8 символов адреса перед отправкой. Для крупных сумм — адрес полностью. Аппаратный кошелёк отображает итоговый адрес независимо от состояния компьютера.

∙ Поддельные криптовалютные кошельки и расширения

Мошенники создают поддельные приложения или расширения для браузеров, имитирующие настоящие криптовалютные кошельки. После установки они запрашивают приватные ключи или seed-фразы. В 2024 году особой популярностью у мошенников пользовалась схема с поддельным Wallet Connect: пользователи получали уведомления о «проблеме с учётной записью», а ссылки в письмах вели на фишинговые страницы.

Рекомендации Match Systems:

P2P-сделки и уголовные риски

Об этом говорят всё громче — риски при обычных P2P-сделках, казалось бы, никак не связанных с мошенничеством.

Схема такова: вы продаёте USDT через P2P-площадку, деньги поступают на вашу карту. Позже выясняется, что этот платёж сделала жертва мошенничества — третье лицо, а не ваш контрагент. Крипта ушла мошеннику, а претензии от жертвы вместе с уголовным расследованием приходят к вам. Риск здесь — не только потерять средства, но и стать процессуальной стороной уголовного дела. По данным ФБР, в 2024 году жертвы криптомошенничества в США потеряли более $5,6 миллиарда.

Как снизить риски:

Взломы бирж и площадок

Крупные криптовалютные биржи и платформы часто взламывают методами социальной инженерии — через манипулятивные переписки и телефонные звонки от имени несуществующих людей. Нередко жертвами становятся сотрудники компаний или самих бирж.

В ходе взлома злоумышленники могут получить доступ к разным сведениям:

В июле 2024 года была взломана крупнейшая в Индии криптобиржа WazirX: хакеры вывели более $235 миллионов в разных криптовалютах.

OTC-ловушки

К вам обращается знакомый с просьбой помочь его знакомым обменять «крупную сумму» в крипте. Вам присылают «доказательства»: скриншоты балансов, записи экрана, иногда нотариально заверенные документы. На скриншотах обычно фигурируют старые версии кошельков (Electrum, Mycelium), которые позволяют импортировать любой публичный адрес в режиме watch-only — баланс отображается, но приватных ключей нет. Вам демонстрируют не контроль над средствами, а лишь их отображение.

Если вы «клюнули», начинается вторая фаза: попытка заставить вас подключить кошелёк к фишинговому сайту или подписать транзакцию «для проверки».

Главное правило: не вовлекайтесь в схемы с «крупными суммами по знакомству». Всегда требуйте тестовую транзакцию с адреса, на котором декларируются активы — это единственный способ убедиться в реальном контроле над средствами.

Фальшивые инвестиционные платформы

Схема работы фейковых инвестплощадок достаточно проста. С помощью агрессивного спама они обещают высокие доходы, привлекая доверчивых «инвесторов». После чего исчезают со вложенными средствами.

Опыт Match Systems: как отличить настоящую инвестиционную платформу от поддельной

В 2024 году полиция Индии пресекла деятельность мошеннической платформы GBE Crypto Trading Company — деньги выводились через поддельное приложение, продвигавшееся в Telegram и WhatsApp.

«Забой свиней» (Pig Butchering)

Это долгосрочное мошенничество, построенное на доверии: романтика, дружба, деловые связи, «инвестклубы» в мессенджерах. Преступник тщательно выстраивает личные отношения — этот процесс может занимать недели и месяцы — прежде чем убедить жертву вложить крупную сумму в фиктивную платформу.

Классический сценарий:

Как снизить риски: проверяйте любую платформу через независимые источники, поиск и OSINT. Платформа должна иметь лицензию, публичную историю и отзывы на независимых сайтах. Любые сомнения — красный флаг.

Pig Butchering — одна из самых технически сложных и психологически разрушительных схем. Мы посвятили ей отдельный подробный разбор: Pig Butchering: как работает мошенничество на доверии

Пылевая атака (Dust Attack)

На ваш адрес приходит микроскопическая сумма криптовалюты — «пыль». Сумма не имеет экономического смысла, но смысл есть у атаки. Пылевая атака — это не кража напрямую, а разведка или подготовка к следующему этапу.

Основные варианты:

Как снизить риски: просто игнорируйте «пыль». Никогда не копируйте адрес из истории транзакций — используйте только лично сохранённые адреса. Не взаимодействуйте с неизвестными токенами.

Схема с «засвеченной» seed-фразой

В паблике «случайно засвечивается» seed-фраза или появляется сообщение: «На кошельке 3000 USDT. Мне не нужно — забирайте». Вы проверяете — токены действительно лежат. Только газа для комиссии нет. Нужно всего пару долларов.

Такие кошельки контролируются ботами: как только на адрес поступает нативная монета для комиссии, она мгновенно выводится. Токены при этом могут быть заблокированы смарт-контрактом или технически недоступны без участия владельца бота. Вывод прост: халявных 3000 USDT не бывает.

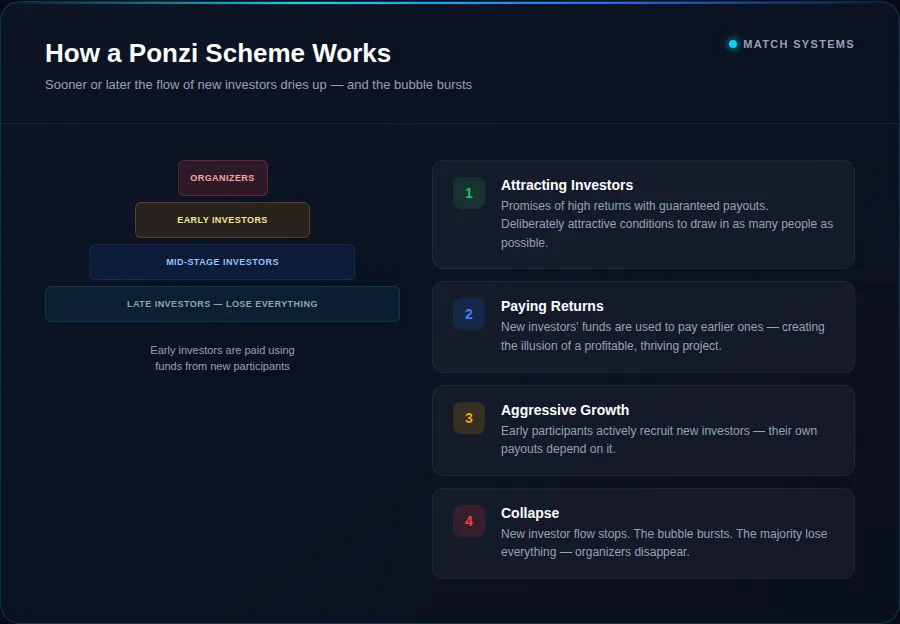

Схема Понци

Особый вид мошенничества, при котором «инвесторам» обещают высокую доходность за счёт средств всё новых «вкладчиков».

Разъяснение от Match Systems: как работает схема Понци

Один из самых известных примеров в криптоиндустрии — BitConnect. В 2018 году Комиссия по ценным бумагам и биржам США (SEC) закрыла проект, обвинив в мошенничестве. К этому времени он успел собрать более $2,5 миллиарда.

Поддельные токенсейлы и ICO

Скамовые проекты собирают средства под обещание инновационных технологий и перспективных инвестиций — а потом просто исчезают. Пример — Centra Tech: в 2017 году через ICO было привлечено $25 миллионов, после чего основатели проекта были арестованы за мошенничество, а биржи провели делистинг токенов CTR.

Recovery-мошенники

Это вторая волна обмана, о которой мало кто предупреждает заранее.

Вас уже ограбили. Вы находитесь в расстроенных чувствах, и тут появляется человек с предложением: «Мы работаем с блокчейн-аналитиками и правоохранителями. Вернём средства за 10–20%.» Это расчёт на поведение людей в шоке — им кажется, что нужно срочно что-то делать.

Вам показывают транзакции в блокчейне, убедительные отчёты «аналитика», переписку с «силовиками». После чего просят внести значительную предоплату. Если вы продолжаете взаимодействие — в ход идёт давление с обещаниями быстрого возврата и угрозами «навлечь ещё большие проблемы», если вы обратитесь в полицию.

Красные флаги — прекращайте общение немедленно:

Мы подробно разобрали эту схему — как её распознать и почему жертвы теряют деньги дважды: Recovery-скам: полное руководство

Подмена SIM-карты (SIM-swap)

Мошенники перевыпускают вашу SIM-карту через подкупленного сотрудника оператора связи, получают контроль над номером и перехватывают SMS-коды. Если к номеру привязана биржа, почта или 2FA — аккаунт может быть захвачен.

Именно по такой схеме был взломан американский предприниматель Майкл Терпин: несмотря на дополнительные меры безопасности, злоумышленники похитили цифровую валюту на $24 миллиона.

Как избежать:

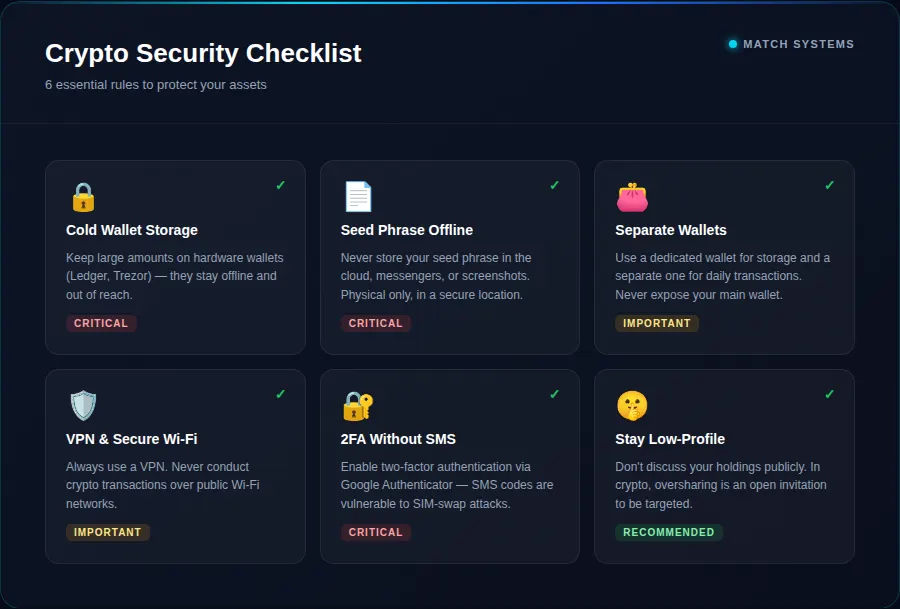

Как защитить свои криптоактивы от хищения

Выбирайте безопасные методы хранения. При оплате или переводе небольших сумм лучше использовать горячие кошельки (Trust, MetaMask). Для хранения крупных сумм — холодные кошельки (Ledger, Trezor).

Храните seed-фразу в защищённом месте. Никогда не храните её в облачных заметках, мессенджерах или на скриншоте. Не используйте онлайн-генераторы приватных ключей.

Разделите кошельки по ролям. Один — для хранения капитала, другой — для ежедневных операций. Кошелёк с основными средствами не должен «гулять» по сайтам.

Следите за безопасностью устройств. Включите шифрование диска (FileVault/BitLocker), настройте автоблокировку, используйте сложные уникальные пароли. Обновляйте антивирусы и операционные системы, не скачивайте ПО из ненадёжных источников.

Пользуйтесь только безопасным интернет-соединением. Используйте VPN. Никогда не проводите криптовалютные операции в публичных Wi-Fi сетях.

Контролируйте цифровой след. Не обсуждайте суммы активов публично, не демонстрируйте кошельки и схемы хранения в социальных сетях. В крипте болтливость — это приглашение к атаке, которая иногда происходит не онлайн, а в реальной жизни.

Компьютерная кибергигиена при использовании криптокошельков

Используйте двухфакторную аутентификацию. Включите 2FA для всех аккаунтов, связанных с криптовалютой. Вместо SMS используйте Google Authenticator — SMS-коды уязвимы для SIM-swap атак.

Проверяйте сайты и приложения. Внимательно проверяйте URL-адреса, не кликайте по подозрительным ссылкам в письмах и сообщениях.

Работайте только с проверенными биржами и сервисами. Для проверки криптовалютных кошельков используйте сервис Match Systems в Telegram: @ms_main_bot.

Не сканируйте QR-коды без проверки источника. QR-код может вести на фишинговый сайт или страницу с автоматическим скачиванием вредоносного ПО.

Криптографические «следы» взлома: что понадобится при обращении в полицию

Сложности с возвратом украденной крипты у неподготовленного человека возникают прежде всего из-за непонимания, как зафиксировать кражу. Для возбуждения уголовного дела нужны железные доказательства.

Вам понадобятся:

Как вернуть украденную криптовалюту

Отслеживаем транзакции

Используйте блокчейн-эксплореры: blockchain.com для биткоина, etherscan.io для эфира. Если удалось отследить украденную криптовалюту до биржи — немедленно свяжитесь с её представителями и попросите заблокировать адрес.

Обращаемся в профильные организации

Во многих странах специализированных правоохранительных структур по криптовалютным преступлениям до сих пор нет или они только формируются. Для возбуждения дела можно обратиться в местную полицию или профильные киберподразделения — ФБР (IC3) в США, Action Fraud в Великобритании, BKA в Германии. Параллельно стоит обратиться в частные компании, которые занимаются расследованием и юридическим сопровождением таких дел. Match Systems — одна из таких компаний.

Пошаговый алгоритм действий сразу после кражи — в нашем детальном руководстве: Как вернуть украденную криптовалюту

Как Match Systems помогает с возвратом криптовалюты

Telegram-бот компании: @ms_main_bot

С его помощью можно сообщить об инциденте, получить бесплатную пошаговую инструкцию, «установить маячок» на цепочку украденной крипты с уведомлениями о движении средств, запросить аналитическую справку по транзакциям и шаблон заявления в правоохранительные органы.

Специалисты компании:

Выводы

Риски кражи средств из криптокошелька не стоит недооценивать — столкнуться с этим может каждый. Но в крипте нет горячей линии поддержки и невозможно оспорить транзакцию. Ответственность здесь персональная, а транзакция — окончательная.

Три принципа, которые работают лучше любых красивых обещаний:

Не спешите. Срочность — любимое оружие мошенников.

Разделяйте. Кошельки, роли, устройства. Хранение — отдельно от операционного кошелька.

Не болтайте. Чем меньше людей знает о ваших активах, тем меньше шансов стать целью — онлайн и офлайн.

Самостоятельное расследование без специальных компетенций скорее всего не даст результата, а драгоценное время будет потеряно. Лучше сразу обращаться к специалистам, которые занимаются блокчейн-расследованиями профессионально. Благодаря быстрым и слаженным действиям нередко удаётся вернуть все похищенные средства.