Общее описание

В начале лета 2023 года многие пользователи блокчейна Tron начали получать незначительные поступления с неизвестных адресов, и доля таких транзакций в сети стала составлять ощутимую величину. Наиболее распространенными активами для таких рассылок были TRX и USDT. Данный тип атаки не имел собственного названия и именовался «пылевыми атаками» из-за сходства по внешним факторам с аналогичным типом «dust attack» в сети BTC. На данный момент рабочее название этой атаки в нашей команде — «перхотная атака» (dandruff attack), а мелкие платежи называются «перхотью».

Что означают «перхотные атаки»?

Злоумышленник отправляет множество транзакций на адреса, которые недавно совершали или получали переводы. Затем он выжидает случая, когда получатель «перхоти» по ошибке скопирует адрес злоумышленника вместо адреса своего целевого получателя и отправит ему активы.

Нами выявлено 6 поколений такой атаки. Эффективность наиболее продвинутых атакующих сетей превысила 3800%.

Общее количество адресов, отправляющих токен TRX в рамках такой атаки, составило > 683 434 052 транзакции, а токена USDT — > 85 304 707 транзакций.

Борьба с подобным видом атак возможна! Конкретные методы и приемы описаны в разделе исследования.

Механизм реализации «перхотных атак»

За короткую фазу активного развития данного типа атаки (начиная с лета 2023 года) она прошла долгий путь от примитивной рассылки до продуманной системы с очень интересными методами аналитики целей. На сегодняшний день можно выделить несколько поколений «перхотных атак».

За короткую фазу активного развития данного типа атаки (начиная с лета 2023 года) она прошла долгий путь от примитивной рассылки до продуманной системы с очень интересными методами аналитики целей. На сегодняшний день можно выделить несколько поколений «перхотных атак». Первое поколение.

Первое поколение

Рассылка идет хаотично по всем адресам, которые недавно совершали транзакции. Для рассылки используется TRX (в связи с возможностью его отправки без затрат Энергии, исключительно за счет Пропускной способности (подробнее доходность будет рассмотрена в соответствующем разделе)).

Низкая эффективность схемы.

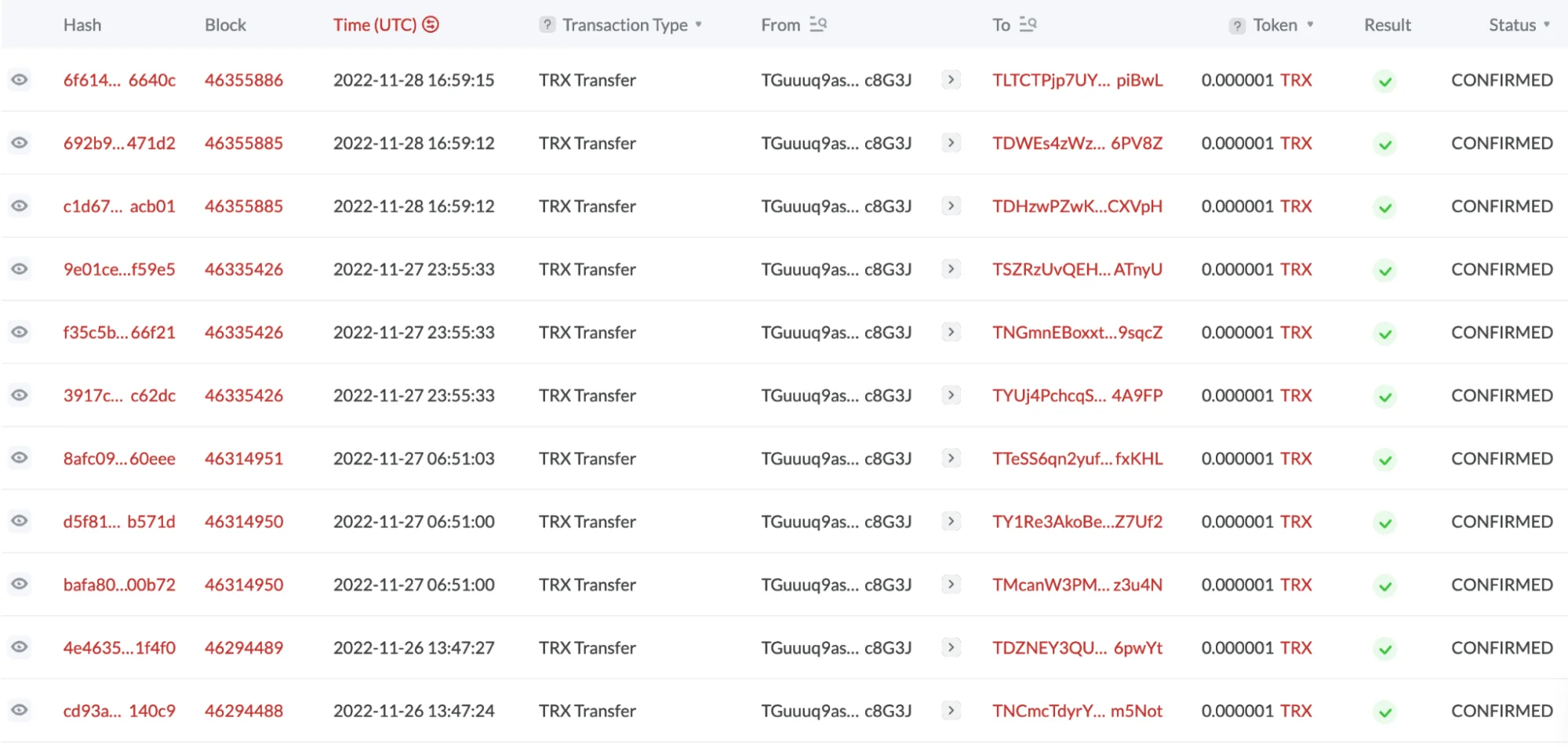

Пример одного из адресов злоумышленника: TGuuuq9asKwhGR2Zq21vQ1Nk4yFiTc8G3J

Рассылка по-прежнему идет хаотично, но с использованием токенов USDT. Разница в стоимости передаваемых активов невелика (она по-прежнему составляет 0.01$ или меньше), однако стоимость такой рассылки возрастает из-за Энергии, потребляемой при совершении транзакции с любыми токенами (транзакции с TRX используют только ежедневно обновляемую Пропускную способность, а перевод любых токенов будет потреблять Пропускную способность и Энергию одновременно. Последняя получается либо путем стейкинга TRX, либо путем его сжигания).

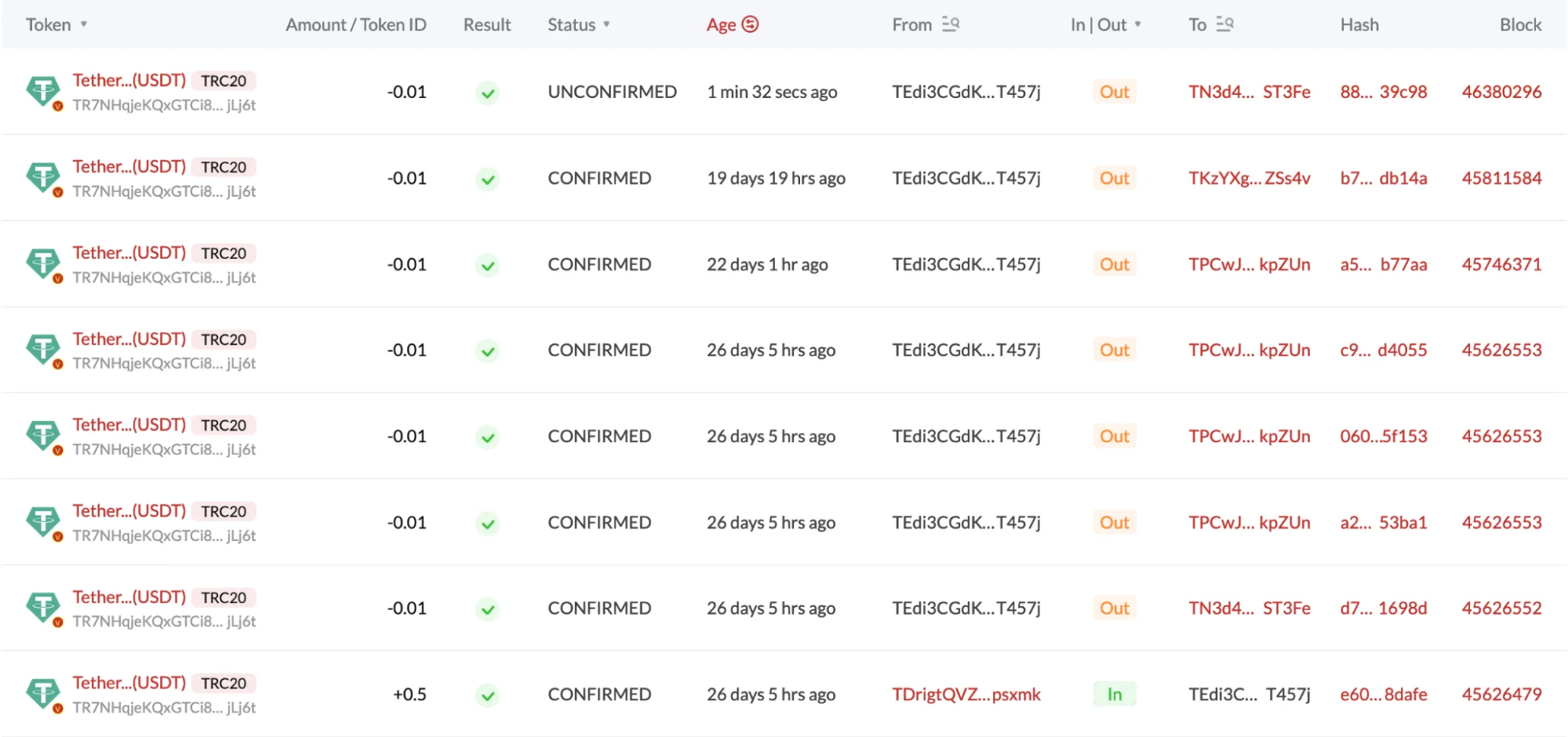

Пример одного из адресов злоумышленника: TEdi3CGdKewc1ZRen3SWkGf3YecoVT457j

Third generation

Это развитие второго поколения, но были добавлены некоторые способы фильтрации целей атаки .

Такие фильтры включают:

Баланс на адресе;

Частоту целевых транзакций,

Время транзакции и т.д.

Каждый разработчик атакующей сети формирует такие ограничения по своему усмотрению. На этом этапе происходит усложнение схемы работы за счет внедрения алгоритмов аналитики, что потребует выполнения большего количества запросов к узлам сети, что, в свою очередь, может дать технические возможности для анализа злоумышленников.

Четвертое поколение

Этот алгоритм работы сети злоумышленника уже значительно повышает эффективность атаки, но требует более высокого уровня исполнения модулей атакующей сети. Это поколение атаки выбирает адреса с окончанием, похожим на контрагента атакуемого адреса .

Используя механизм подбора конца криптоадреса, оно генерирует адрес, имеющий максимальное сходство в последних символах. Это значительно повышает шанс на успех атаки. Данная атака может сочетать в себе различные методы аналитики, доступные в третьем поколении .

В то же время выбор атакуемого адреса и генерация адреса злоумышленника, похожего на адрес контрагента цели, обуславливает необходимость оперативного пополнения адресов злоумышленника активами и ресурсами для завершения транзакции. Это делает механизм обеспечения атакующей сети Энергией от стейкинга малоприменимым. Большинство сетей, атакующих в этом поколении, оплачивают комиссии за совершение транзакций путем сжигания TRX.

Пятое поколение

Этот алгоритм работы сети злоумышленника уже значительно повышает эффективность атаки, но требует более высокого уровня исполнения модулей атакующей сети. Это поколение атаки выбирает адреса с окончанием, похожим на контрагента атакуемого адреса .

Используя механизм подбора конца криптоадреса, оно генерирует адрес, имеющий максимальное сходство в последних символах. Это значительно повышает шанс на успех атаки. Данная атака может сочетать в себе различные методы аналитики, доступные в третьем поколении .

В то же время выбор атакуемого адреса и генерация адреса злоумышленника, похожего на адрес контрагента цели, обуславливает необходимость оперативного пополнения адресов злоумышленника активами и ресурсами для завершения транзакции. Это делает механизм обеспечения атакующей сети Энергией от стейкинга малоприменимым. Большинство сетей, атакующих в этом поколении, оплачивают комиссии за совершение транзакций путем сжигания TRX.

Пятое поколение

Оно является наиболее эффективным благодаря сочетанию нескольких механизмов:

Анализа выбора цели;

Генерирования адресов, похожих на контрагента;

Перевода количества активов, аналогичного отправленному контрагентом в качестве тестового платежа .

Это поколение характеризуется наиболее избирательными атаками с попыткой дублирования тестового платежа между адресами. В ходе анализа нами выявлены случаи отправки дублирующих сумм до 2 USDT при соблюдении ряда условий, таких как: отсутствие транзакций, ранее проводившихся между сторонами + наличие значительной суммы на балансе цели + отправка тестового платежа не более 2 USDT .

Преимущества:

Чрезвычайно высокая эффективность атаки.

Шестое поколение

С середины ноября 2023 года фиксируются атаки, когда с адреса жертвы на адрес злоумышленника отправляется 0 USDT. Этот тип атаки возможен благодаря отсутствию каких-либо ограничений на отправку 0 активов с любого адреса в сети Tron, даже при отсутствии приватных ключей от адреса отправителя .

Логика этой атаки отличается тем, что злоумышленник вставляет свой адрес не в список отправителей на адрес жертвы, а в список лиц, которым жертва отправляла активы ранее. Эта особенность атаки делает ее менее заметной и более эффективной для злоумышленников. Она может сочетаться с механизмами генерации криптовалютных адресов, похожих на контрагентов под атакой, что значительно повышает эффективность атаки.

Экономика «перхотных атак»

Доходность атаки определяется как разница между затратами на функционирование сети и поступлениями активов от жертв на атакующие адреса.

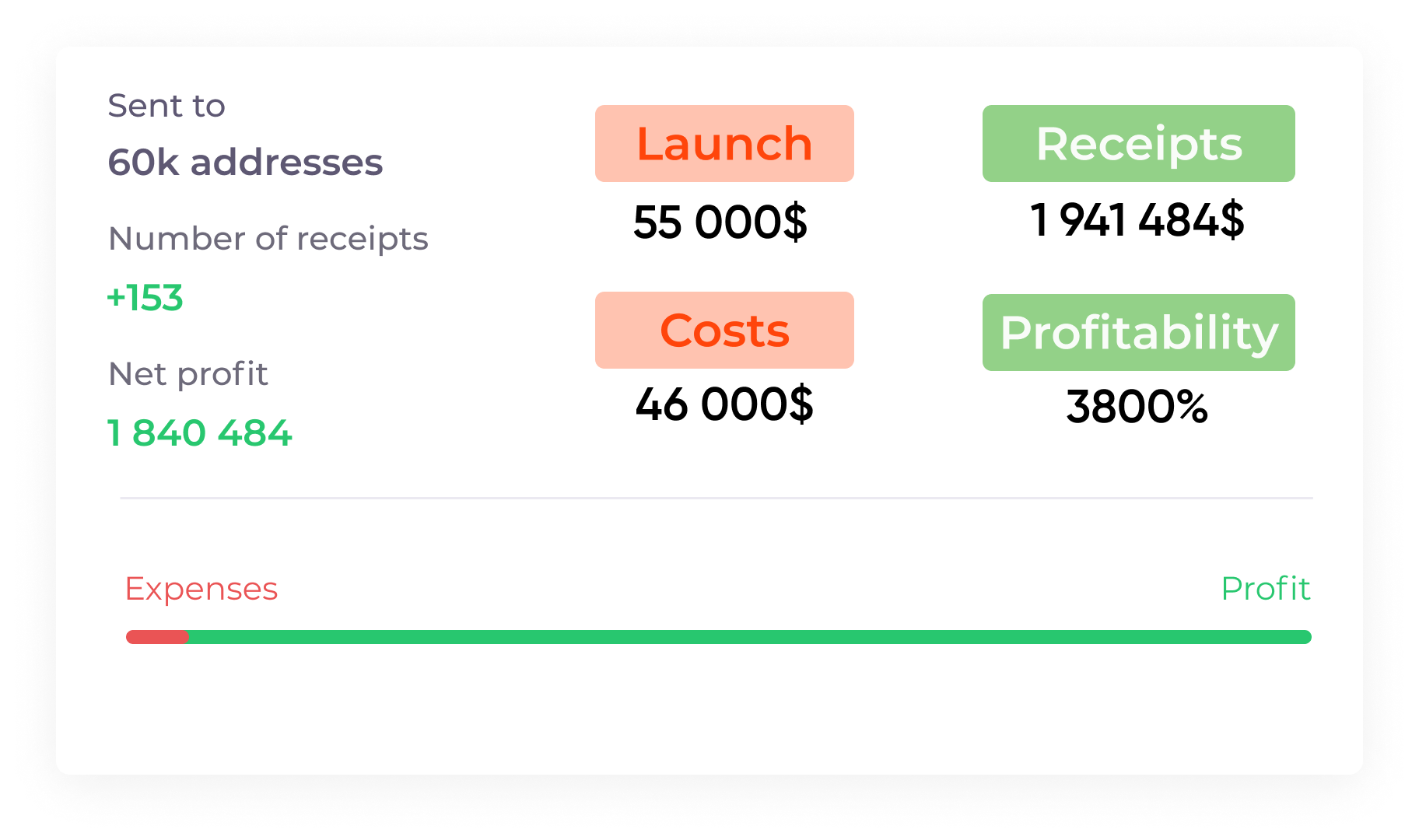

Доходность на примере отдельной сети

Анализ эффективности атаки будет рассмотрен на атакующей сети, где снабжение активами осуществлялось с адреса TTFGc88GU8LXrXNnSPZFeeivSwaBZoJGk1.

Адрес TTFGc88GU8LXrXNnSPZFeeivSwaBZoJGk1 отправил 721 054 TRX и 1 750 USDT на более чем 60 000 адресов атакующей сети, при этом была выплачена комиссия в размере 90 443 TRX. Общие затраты криптоактивов, использованных в рамках этой сети адресов, составили примерно 46 000 $[cite: 44]. [cite_start]В сочетании с затратами, перечисленными ниже, ориентировочная сумма средств, потраченных на запуск сети, составила 50 000 – 55 000$.

В результате функционирования исследуемой сети было установлено 153 поступления на адреса атакующей сети после совершения транзакции в сторону атакуемого с такого адреса. Общая сумма средств, полученных таким образом, составила не менее 1 941 484 USDT.

Доходность исследуемой сети составила более 3800%.

Наиболее эффективные меры противодействия

В результате анализа «перхотных атак», мы считаем возможным снизить риск такой атаки следующими способами:

Используемые информационные ресурсы

https://tronscan.org/

https://developers.tron.network/docs/resource-model

https://tronstation.io/calculator

Исследование проведено: