1. ОБЩЕЕ ОПИСАНИЕ

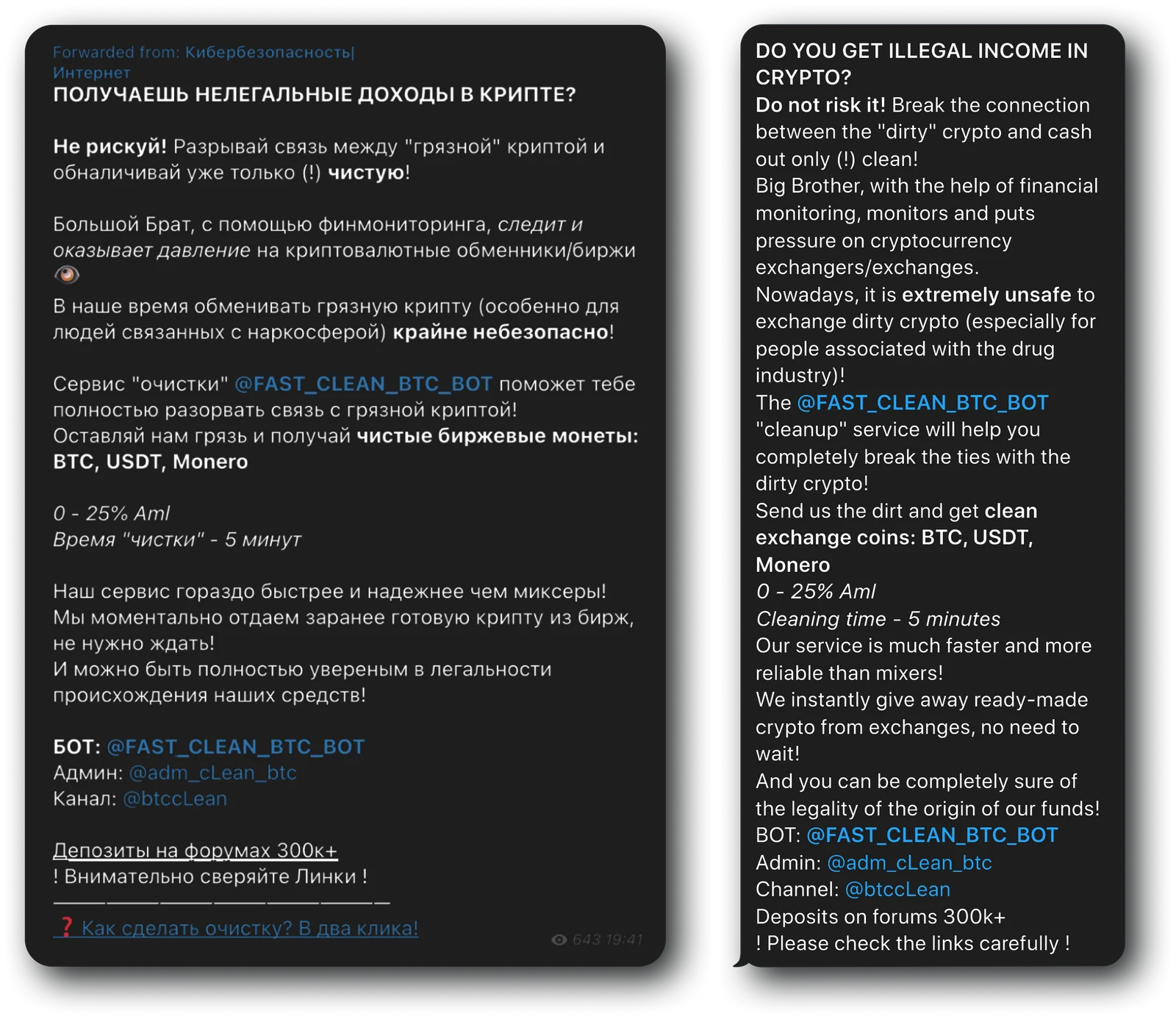

Деятельность российского Telegram-сервиса по отмыванию денег @FAST_CLEAN_BTC_BOT (далее — ML-бот) началась сразу после 6 апреля 2022 года — дня, когда серверы даркнет-площадки HYDRA были арестованы правоохранительными органами.

С самого начала ML-бот запустил агрессивную рекламу, делая упор на свои функции по отмыванию денег. Контрагентами (прямыми и косвенными связями) ML-бота являются различные российские даркнет-рынки: OMG!OMG!, BlackSprut, MEGA и другие.

Биткоин-кластер ML-бота (корневой адрес 18oxDVbE9BDNn1LLdy5CGAP7HUr4fGVFBT) включает >200 адресов и получил >4100 транзакций на общую сумму >180 BTC.

2. РЕЗУЛЬТАТЫ ИССЛЕДОВАНИЯ

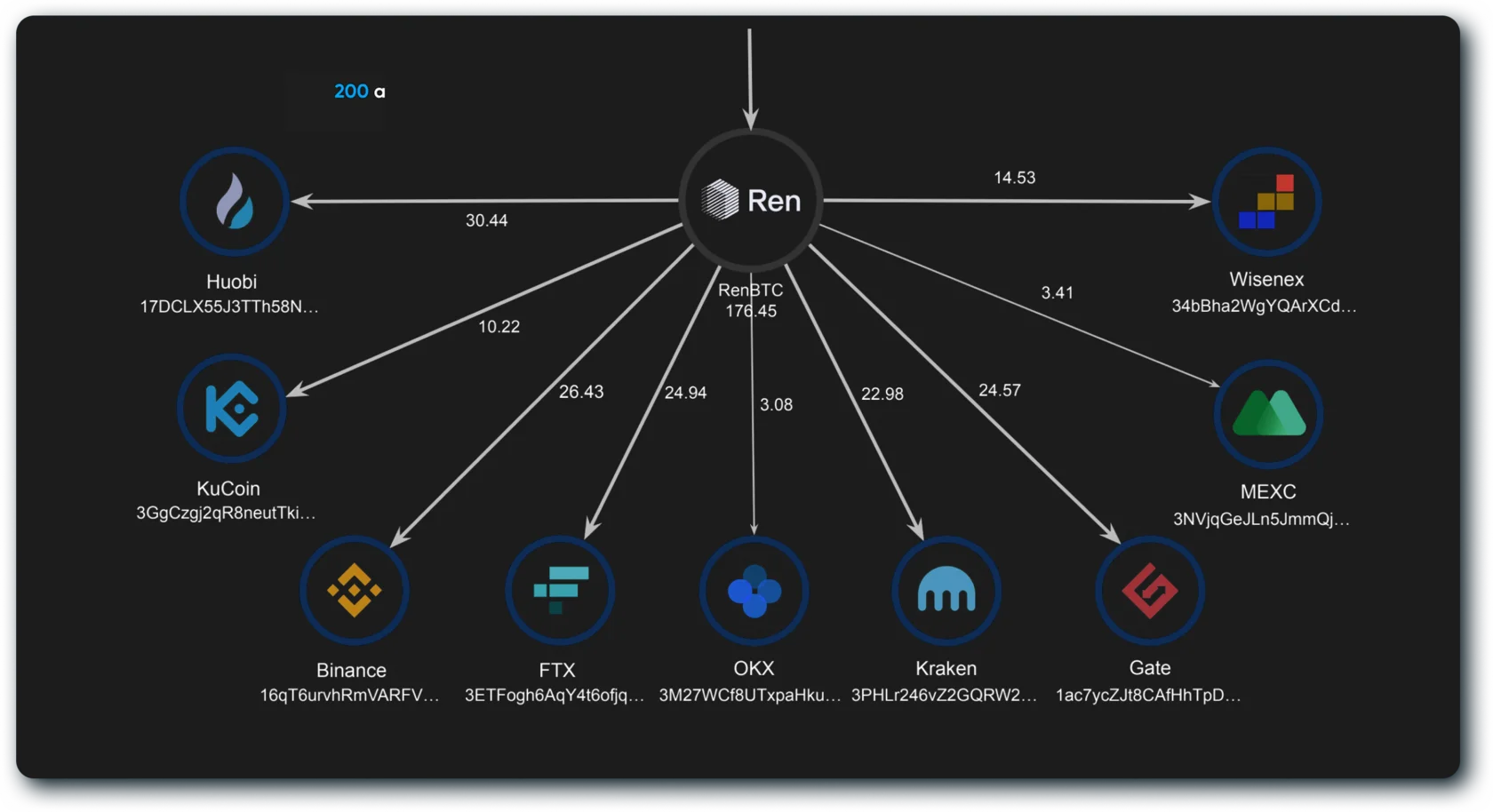

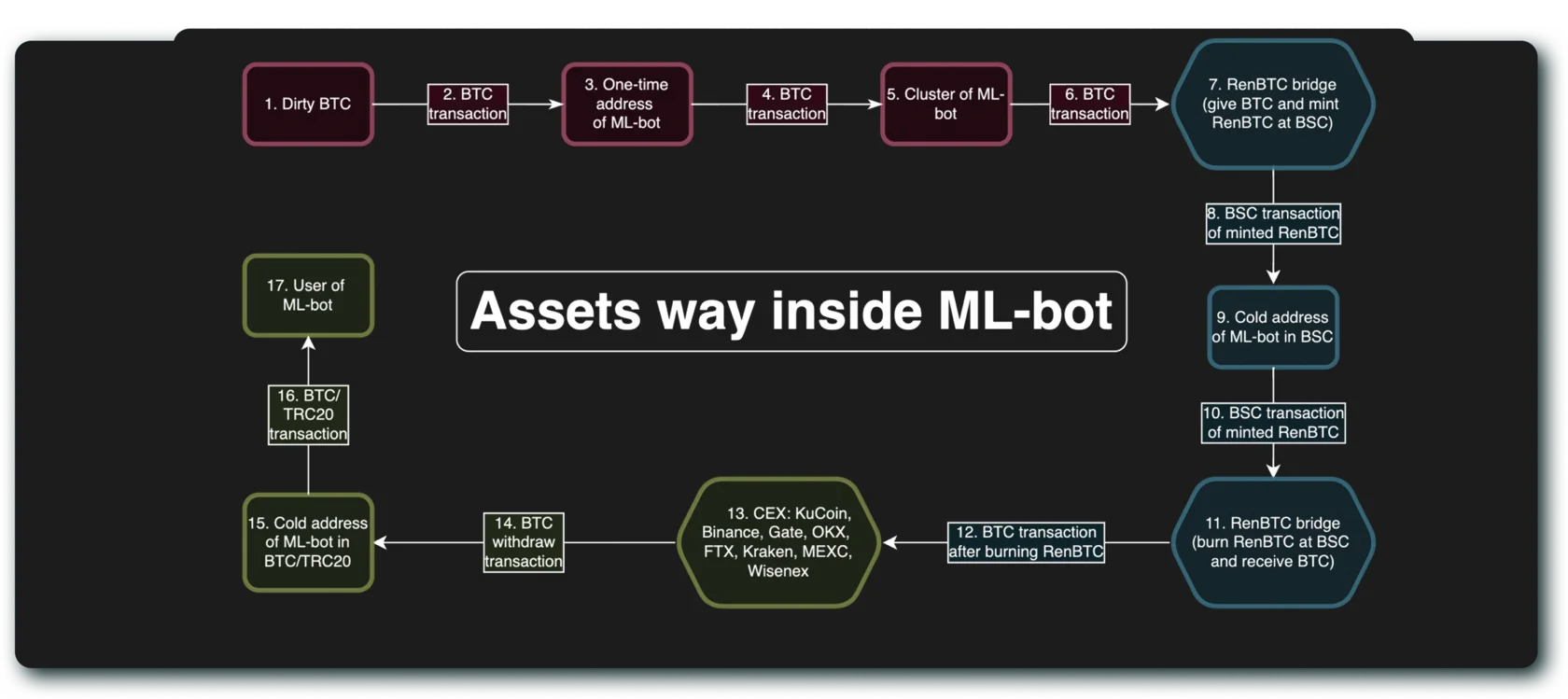

ML-бот использует цикл выпуска-сжигания (mint-burn) на DEX RenBTC для отмывания криминальных активов пользователей, после чего отмытые активы переводятся на CEX, а затем чистые BTC передаются пользователям.

Согласно описанию ML-бота, активы выдаются из ранее отмытых средств, и прямые связи маскируются, однако кластерный анализ дает общую картину.

В результате исследования были выявлены следующие депозитные адреса криптобирж, вовлеченные в процесс отмывания денег:

Транзакции с криптобирж на эти адреса могут помочь идентифицировать управляющего ML-ботом:

• 1N3NbYPSEhgy7A27P6d5wS5bXeCfWEXxka (BTC);

• TJQh8iEvZMj48p9atwmzB7F7aCySwpQSKW (TRC20).

3. ПЕРВИЧНЫЙ СБОР ДАННЫХ

Деятельность российского Telegram-сервиса по отмыванию денег @FAST_CLEAN_BTC_BOT (далее — ML-бот) началась сразу после 6 апреля 2022 года — дня, когда серверы даркнет-площадки HYDRA были арестованы правоохранительными органами. ML-бот с самого начала запустил агрессивную рекламу, делая упор на свои функции по отмыванию денег. Контрагентами (прямые и косвенные связи) ML-бота являются различные российские даркнет-рынки: OMG!OMG!, BlackSprut, MEGA и другие.

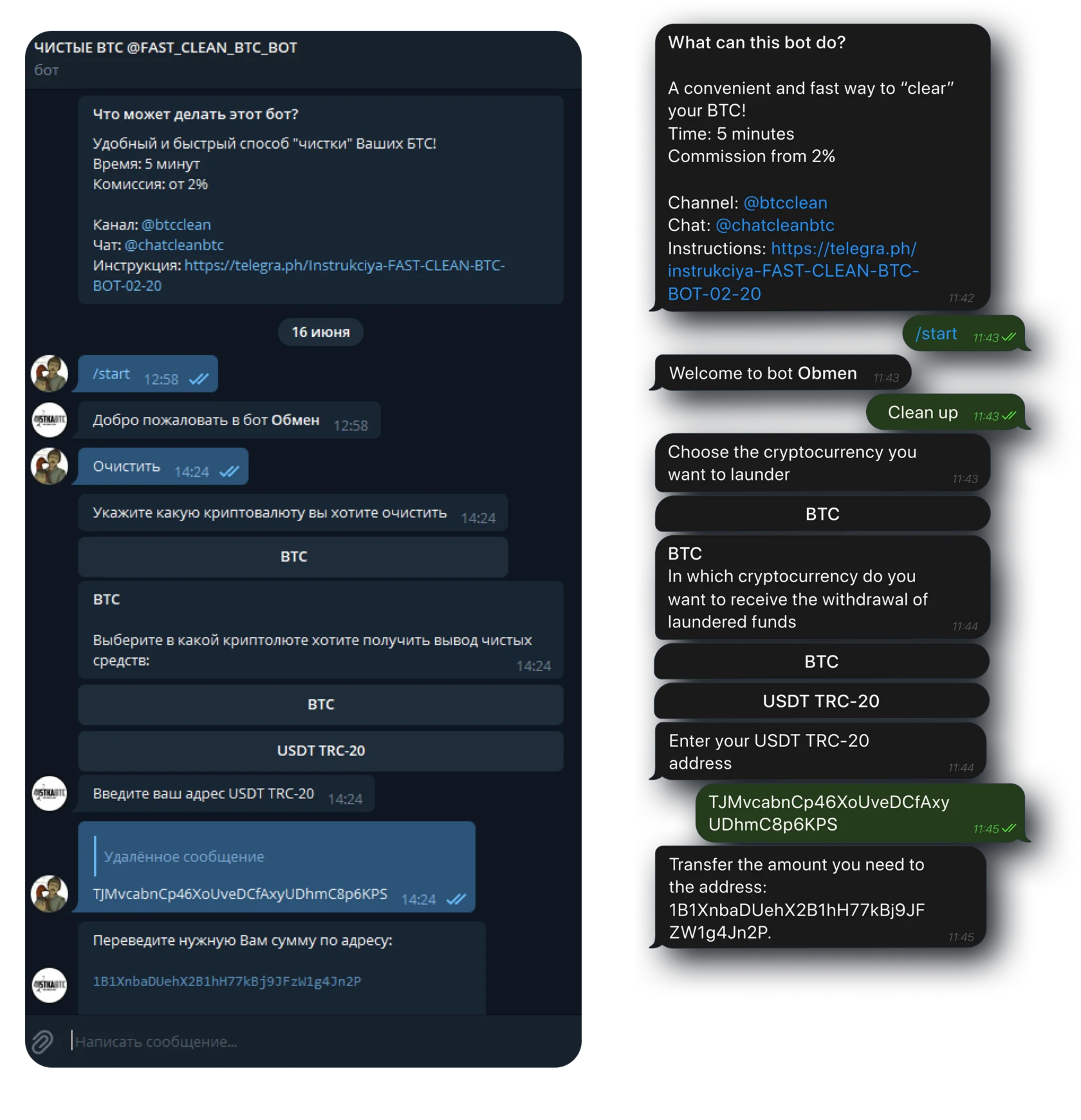

Второй этап:

следственная группа Match Systems отправила BTC на адрес ML-бота (1B1XnbaDUehX2B1hH77kBj9JFzW1g4Jn2P) с нашего адреса (bc1q6efxz3q6w9983tqm7m6p3yhu59h062r6a53wc9) через транзакцию ID: 0c04c2bcf32c56511bb020468fcb2a6e46ce010de293069c63afd4509697da7d

Третий этап:

следственная группа Match Systems отследила активы на адресе ML-бота 1B1XnbaDUehX2B1hH77kBj9JFzW1g4Jn2P после нашей транзакции. Все активы с адреса 1B1XnbaDUehX2B1hH77kBj9JFzW1g4Jn2P были отправлены в кластер с корневым адресом 18oxDVbE9BDNn1LLdy5CGAP7HUr4fGVFBT (включает >200 адресов и получил >4100 транзакций на общую сумму >180 BTC).

Четвертый этап:

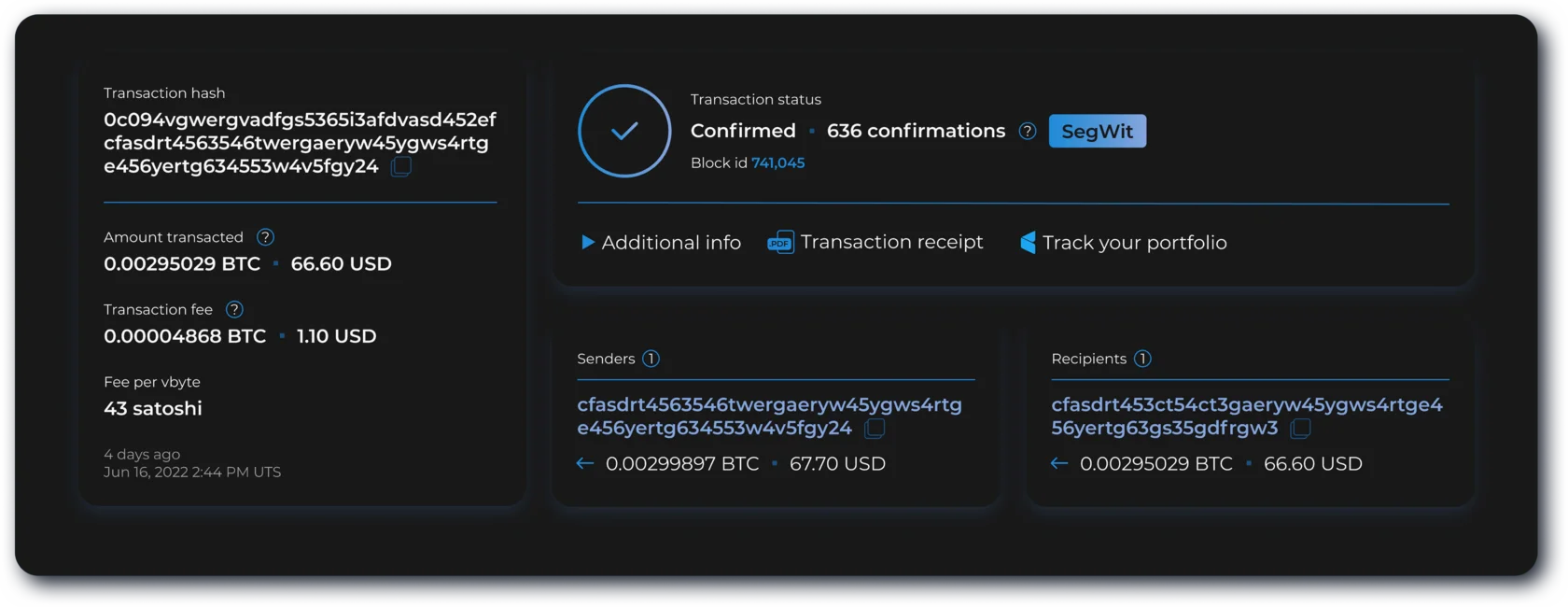

получение «очищенных» монет. На адреса, введенные для получения средств, поступили следующие транзакции:

4. АНАЛИЗ

Из-за выплат пользователям из ранее отмытых средств и размывания активов, отслеживание конкретных транзакций имеет смысл только до момента попадания средств в кластер бота. Дальнейшая аналитическая работа проводится только с обезличенными инструментами, входящими в кластер ML-бота.

Наша следственная группа проследила путь средств из кластера ML-бота и определила, что большая часть активов была переведена на мост RenBTC.

Для поиска связей между исходными транзакциями на адреса проекта RenBTC и последующими конвертированными активами в виде токенов RenBTC использовался аналитический инструмент Drawbridge от Match Systems.

Принцип работы Drawbridge сводится к сравнению совокупности факторов исходных активов и их аналогов после прохождения через мост RenBTC.

В результате анализа кластера ML-бота была выявлена схема его работы, описанная на диаграмме ниже.

Конкретный пример:

14-17. С технической точки зрения это не представляется возможным без информации о деятельности аккаунтов на этих биржах. Ввиду отсутствия доступа к информации мы применили метод обратного анализа, где отправной точкой стал адрес отправителя отмытых средств клиенту ML-бота.

Отправителем средств в BTC на адрес bc1qnf6ztm0x04rt6ykfe4xg9pzutunz0khcenw6ra был адрес 1N3NbYPSEhgy7A27P6d5wS5bXeCfWEXxka.

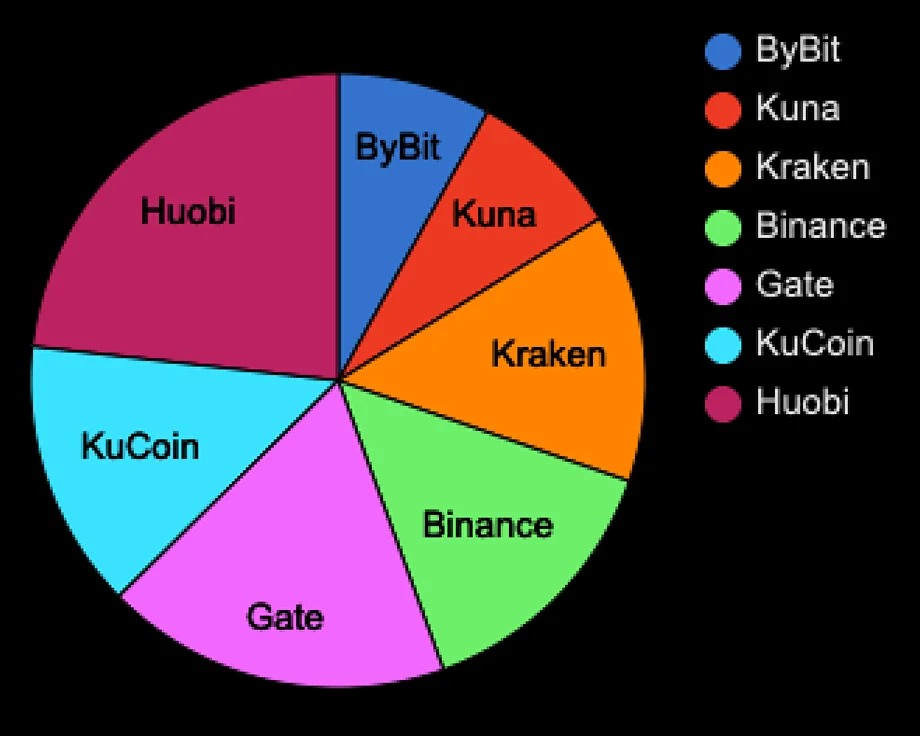

Адрес 1N3NbYPSEhgy7A27P6d5wS5bXeCfWEXxka получил >70 BTC в >95 входящих транзакциях, при этом прямые транзакции с бирж составили >50 BTC, а именно (несколько примеров):

Отправителем USDT в TRC20 на адрес TJMvcabnCp46XoUveDCfAxyUDhmC8p6KPS был адрес TJQh8iEvZMj48p9atwmzB7F7aCySwpQSKW.

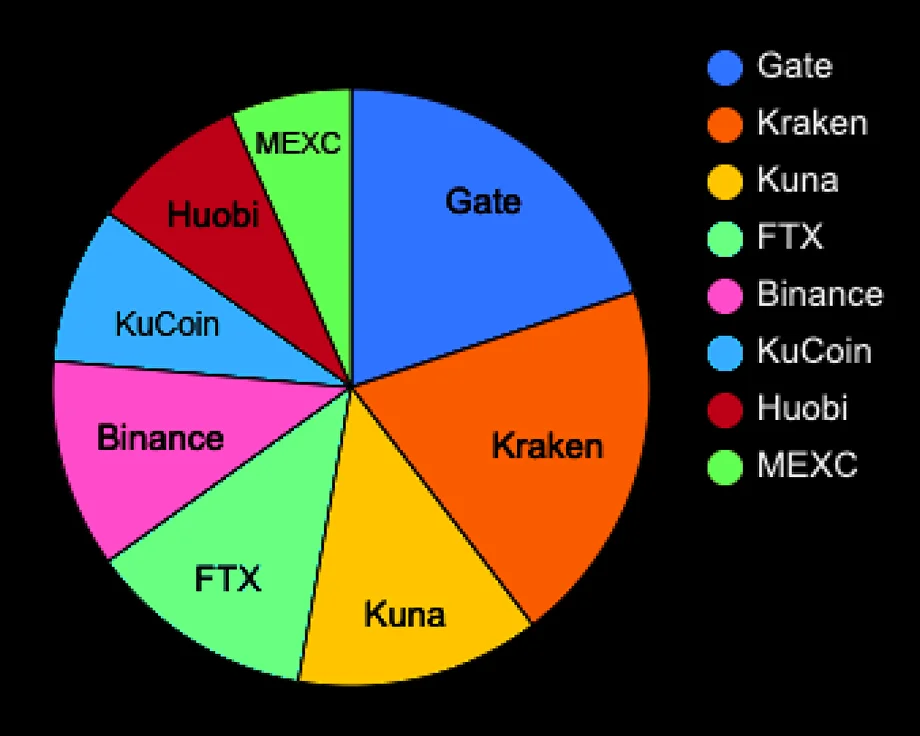

Адрес TJQh8iEvZMj48p9atwmzB7F7aCySwpQSKW получил >380k USDT в >85 входящих транзакциях, при этом прямые транзакции с бирж составили >340k USDT, а именно (несколько примеров):

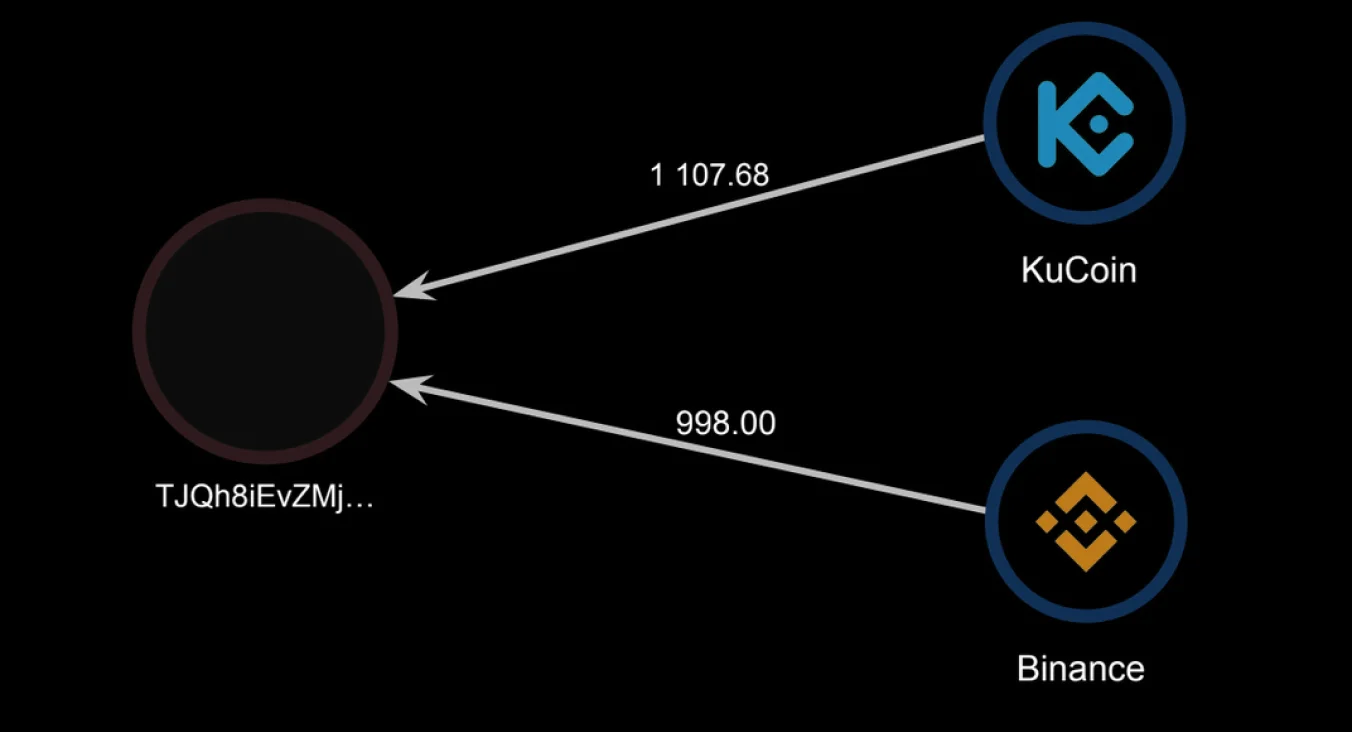

Особое внимание следует уделить получению TRX на этот адрес, так как это необходимо для проведения транзакций в сети TRC20. Эти активы поступили с двух бирж:

Отправитель этих транзакций может быть напрямую связан с руководством ML-бота.